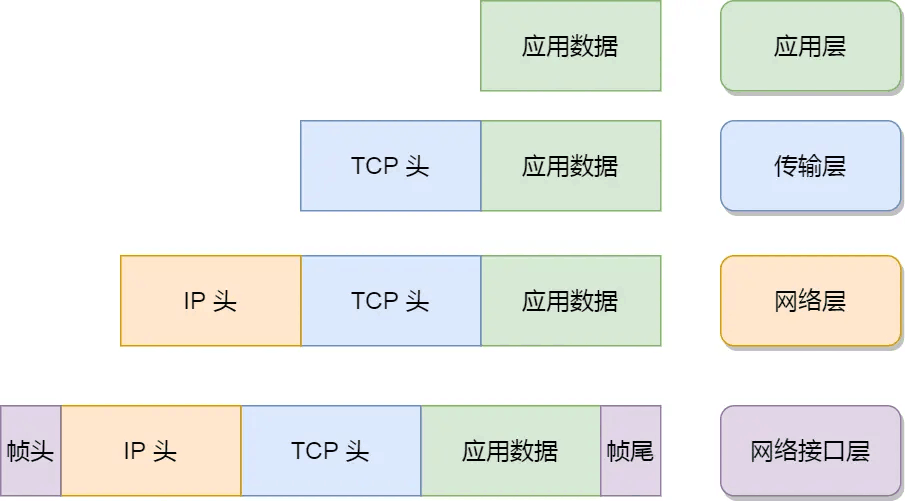

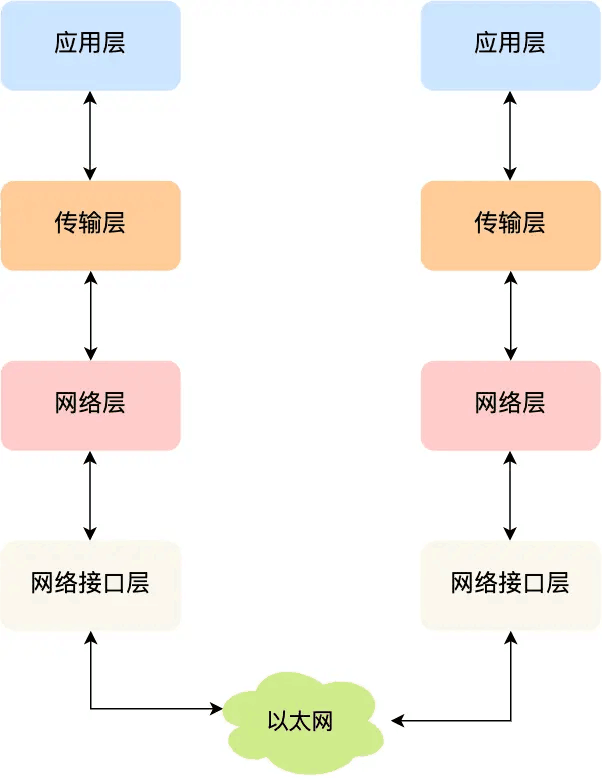

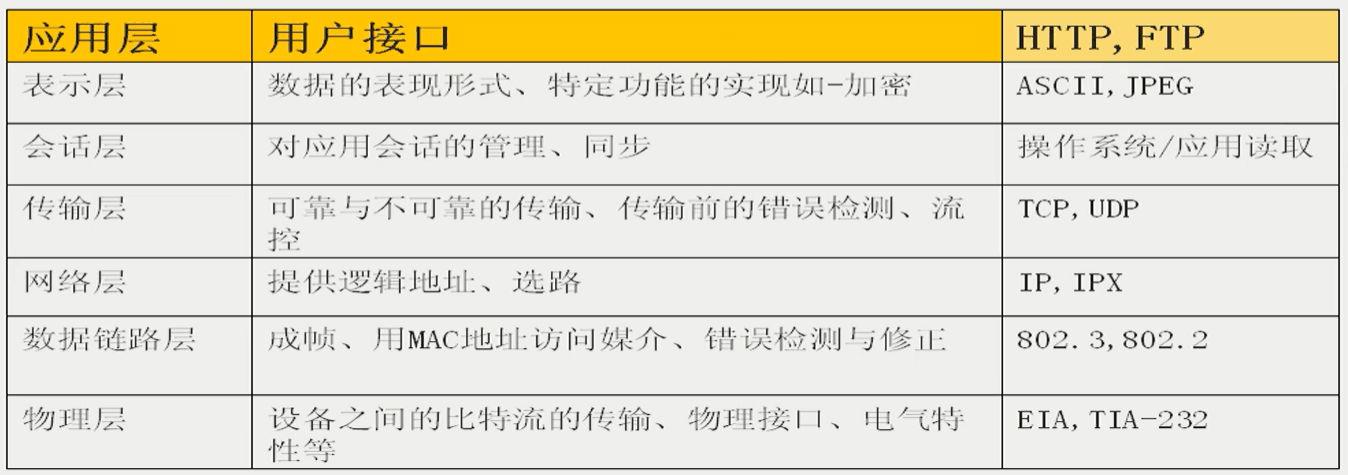

### **TCP\IP 分層以及數據包封裝**

###

###

###

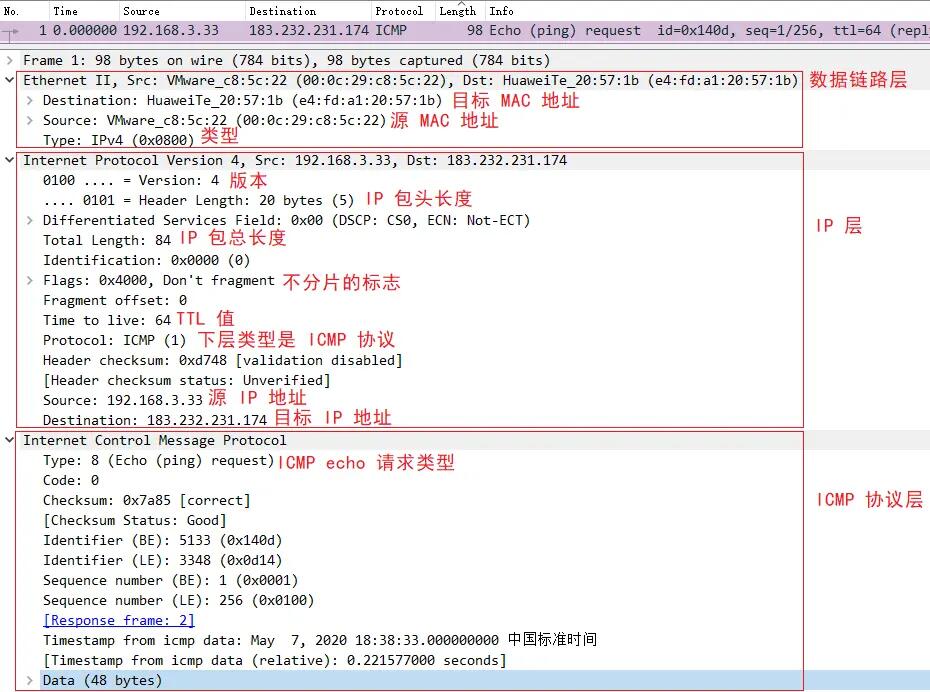

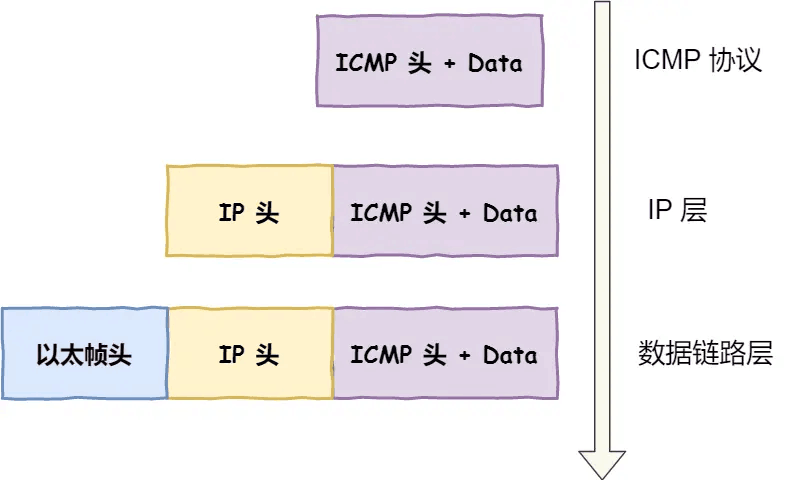

### **ICMP協議包分析**

###

###

###

### **三次握手四次揮手狀態為講解**

###

###

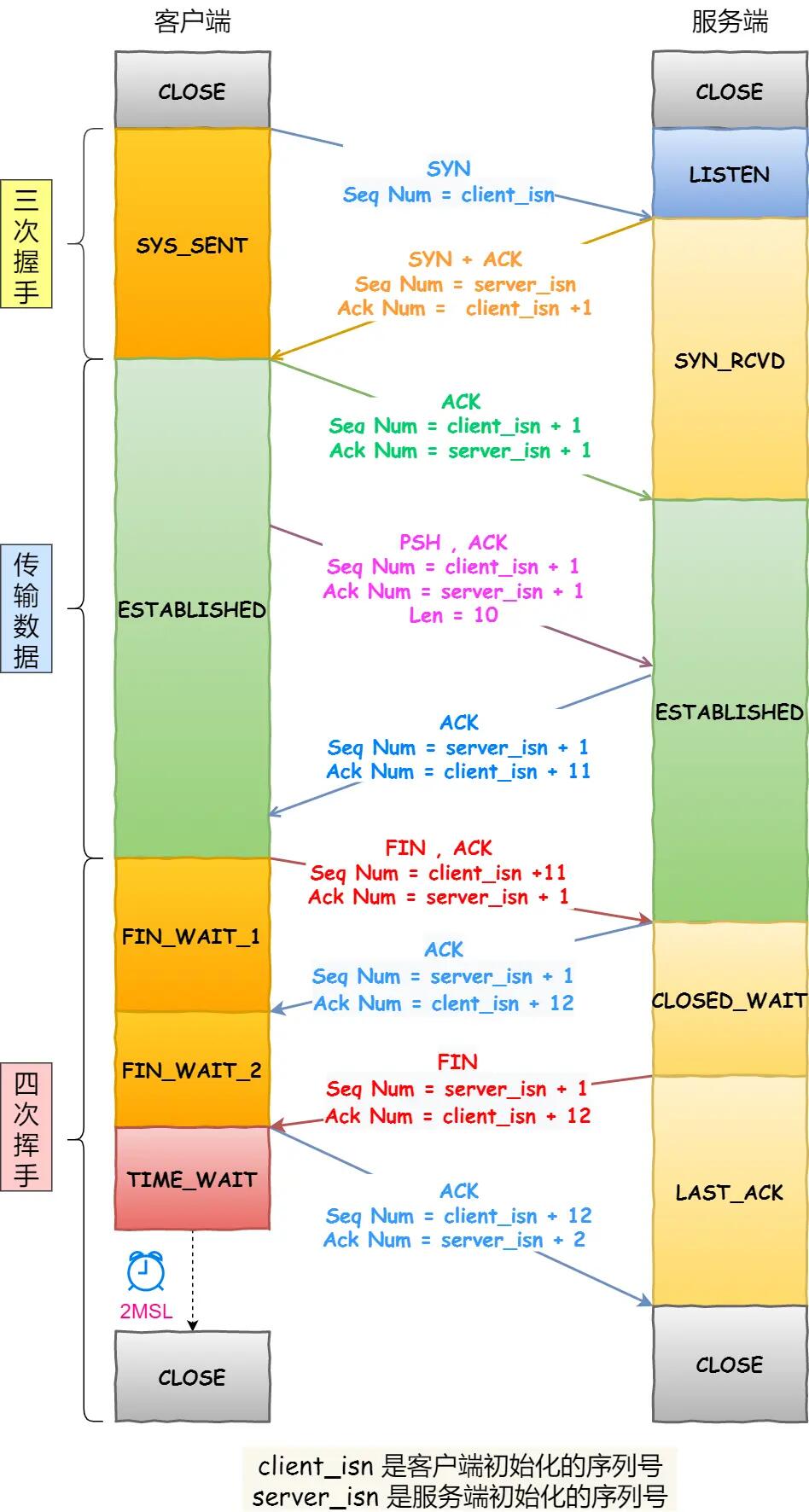

### **三次握手四次揮手過程圖**

###

###

###

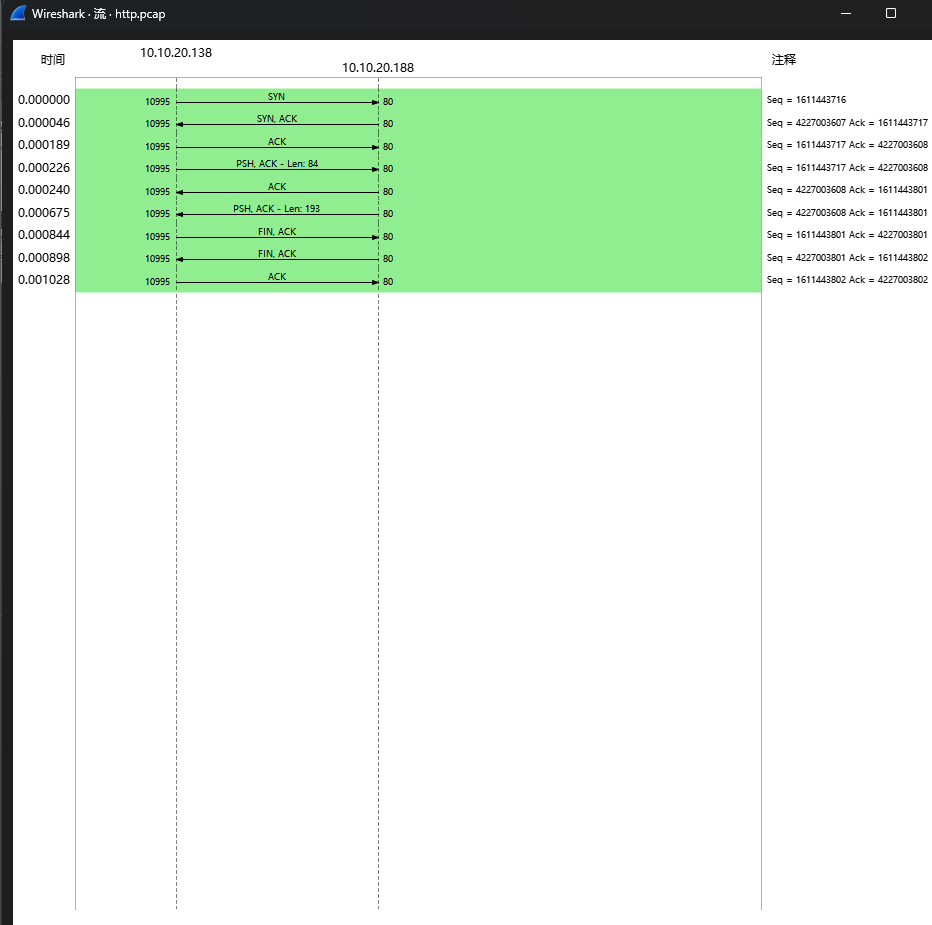

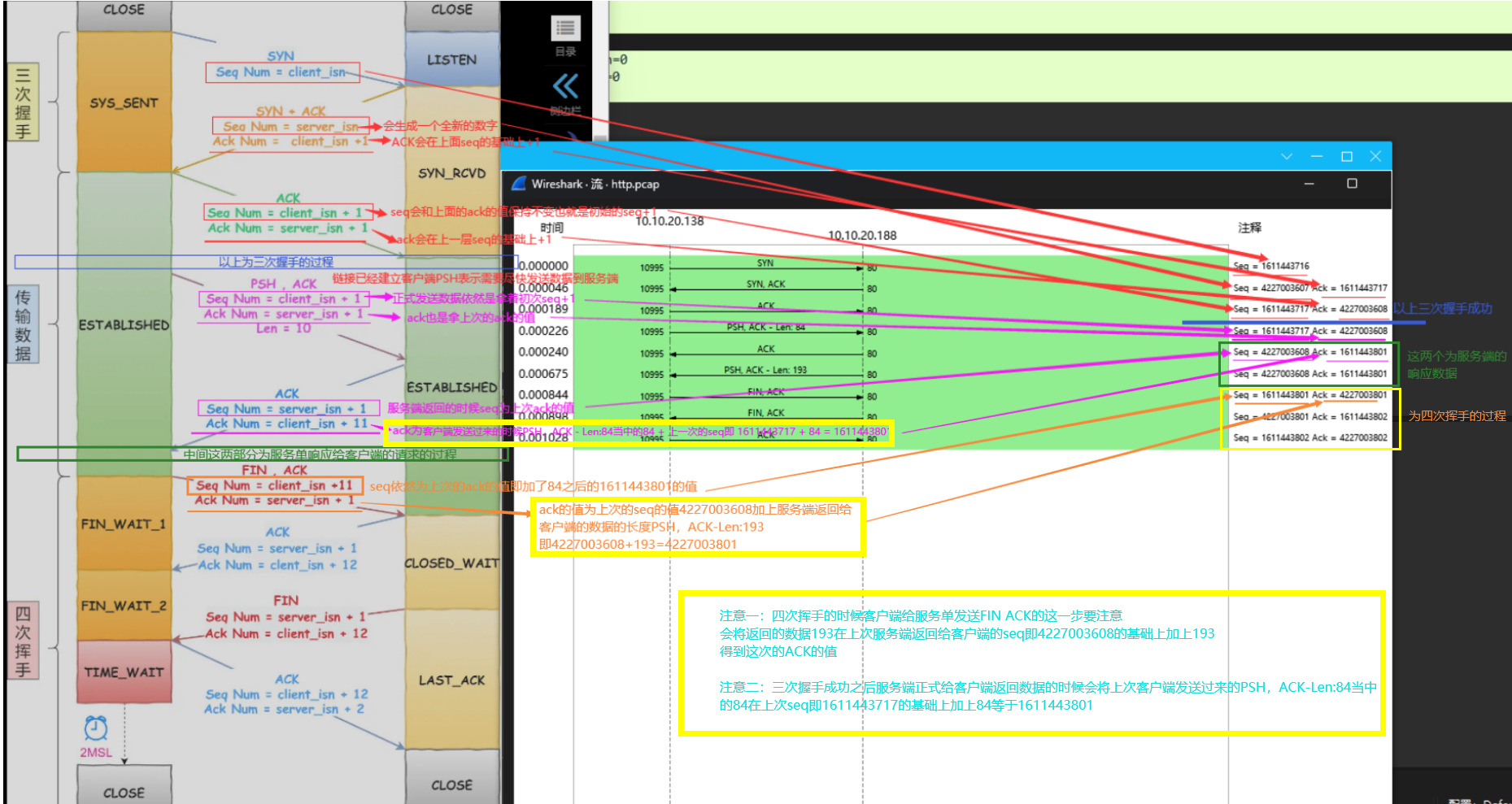

### **實戰三次揮手四次握手講解**

###

###

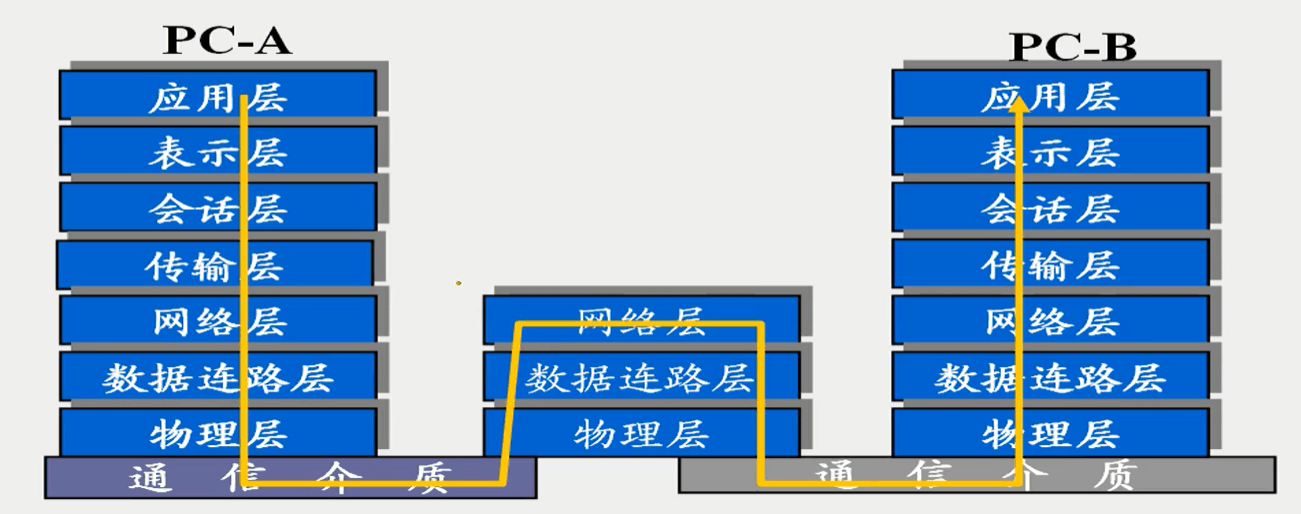

### **TCP\IP 網絡模型圖**

###

###

###

###

### **傳輸層、網絡層、鏈路層數據包分別加了什么?**

在網絡層會加一個目標和源ip地址在數據的外層

###

傳輸層的端口號就要有源和目的端口?網絡層加上ip標記那么就會有源ip和目的ip?鏈路層就要有源mac和目的mac

###

### **交換機、路由器的區別**

###

來說一下路由器和交換機的區別?交換機屬于第二層模型即數據鏈路層?記錄的是目的和源mac地址

###

并且大腦里面會有mac地址表根據mac地址表找到不同的計算機?主要是用于拓長網絡傳輸長度因為他可以重新整理數字信號或者模擬信號

###

局域網內大部分是交換機?團隊內部也大部分是交換機?同一網段內也大部分是交換機

###

路由器屬于第三層模型即網絡層?記錄的是目的和源ip地址

###

并且大腦當中有路由表?記錄了ip和每個接口的對應信息?主要應用于不同網段之間的鏈接?比如16?和?20那就得中間搞一個路由器

###

交換機是用來鏈接一個網段內的互相通訊的?他不能連接兩個網段的不同的機器之間的通訊?所以不同網段之間就得要用路由器

比如1網段的要去鏈接2網段的機器?1網段到達路由器之后路由器根據路由表一看要了解2網段?那么就回去查找2網段對應的接口進行傳輸

路由器的路由表不會跟交換機一樣自主學習?而是由網絡管理員手工輸入進去的!?網段1.o對應so接口?2.0對應s1接口手工輸入的哦

###

### **二層的數據鏈路層是如何拿到目的mac地址的?涉及到路由器和交換機怎么辦?**

###

現在我們就需要討論的是二層的數據鏈路層是如何弄到目的mac地址的呢?所以這里有需要一種技術,那就是arp協議來把目的ip轉變為目的mac地址并封裝到二層鏈路層的目的mac地址上去這樣數據才完整!

其實每臺電腦里面都有一個arp緩存表,arp說白了就是把三層網絡層的目的ip轉為二層鏈路層所需要的目的mac地址的arp協議轉換技術!但是每次的請求都需要把目的ip轉為目的mac地址嗎?不是的!在相互鏈接的兩臺電腦里面都會保存一張arp的緩存表,下次彼此鏈接的時候就會直接去找arp緩存表!

當請求的機器不知道目的ip的mac地址的時候會以廣播的形式發出去,請問誰有192.168.1.2的mac地址告訴我一下

那么192.168.1.2收到廣播后會答復則返回目的主機的mac地址,使得二層的鏈路層的目的mac地址被獲取!請求者和被請求者都記錄了ip對應的mac地址到自己大腦的arp緩存表當中去!

###

**不同的網段之間機器相互請求怎么辦呢?不同的網段我們是需要用路由器中間相連的**,但是arp發出的廣播來尋找目的ip的mac地址的時候所發出的廣播是不能夸網段廣播的,因為中間后路由器,如果是在同網段那沒問題,同網段下arp的廣播信息可以傳閱交換機來傳播,不同網段路由器相連就不行了!所以就得需要代理arp!

###

10.1.1.1去訪問172.16.1.1?兩個網段之間是由一臺路由器相互連接,那么arp協議是無法穿透的!只能走代理arp協議,啥意思呢?10.1.1.1請求過來要走網關的到達路由器那么路由器就說了,你不能從我這過,10.1.1.1拿著目的ip地址去找目的mac地址,那好吧,路由器說,你拿我的mac地址吧,則拿了路由器的10.1.1.254也就是所在網段的網關的mac地址作為二層鏈路層的目的mac地址來發送數據,當發送的數據到達路由器之后路由器一看,呀哈,這是要找172.16.1.1的mac地址啊?然后就給他了!就這樣通過代理arp協議完成了一次通訊過程!

###

### **ARP屬于二層鏈路層講解**

###

ARP(Address?Resolution?Protocol)位于第二層(數據鏈路層)。它用于將IP地址解析為物理地址(MAC地址),以便在本地網絡中進行數據包的傳遞。ARP協議通過廣播方式查詢目標設備的MAC地址,并將其緩存到本地的ARP緩存表中,以便后續的數據包轉發。

###

### **ICMP屬于三層網絡層講解**

###

ICMP(Internet?Control?Message?Protocol)位于第三層(網絡層)。它用于在IP網絡中傳遞控制和錯誤消息。ICMP協議通常用于網絡故障排除、錯誤報告和網絡設備之間的通信。例如,當目標主機不可達時,ICMP協議會發送"目標不可達"消息給源主機。

###

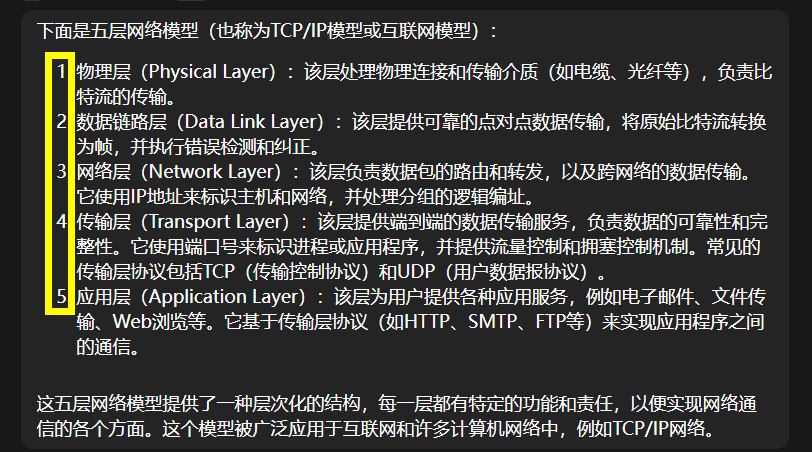

### **TCP\IP五層網絡模型圖**

###

###

**鏈路層的交換機還是網絡層的路由器,最終都是通過arp協議請求目的mac地址**

###

然后分別根據各自大腦的mac表和路由表找到對應的目的mac地址進行轉發數據的

###

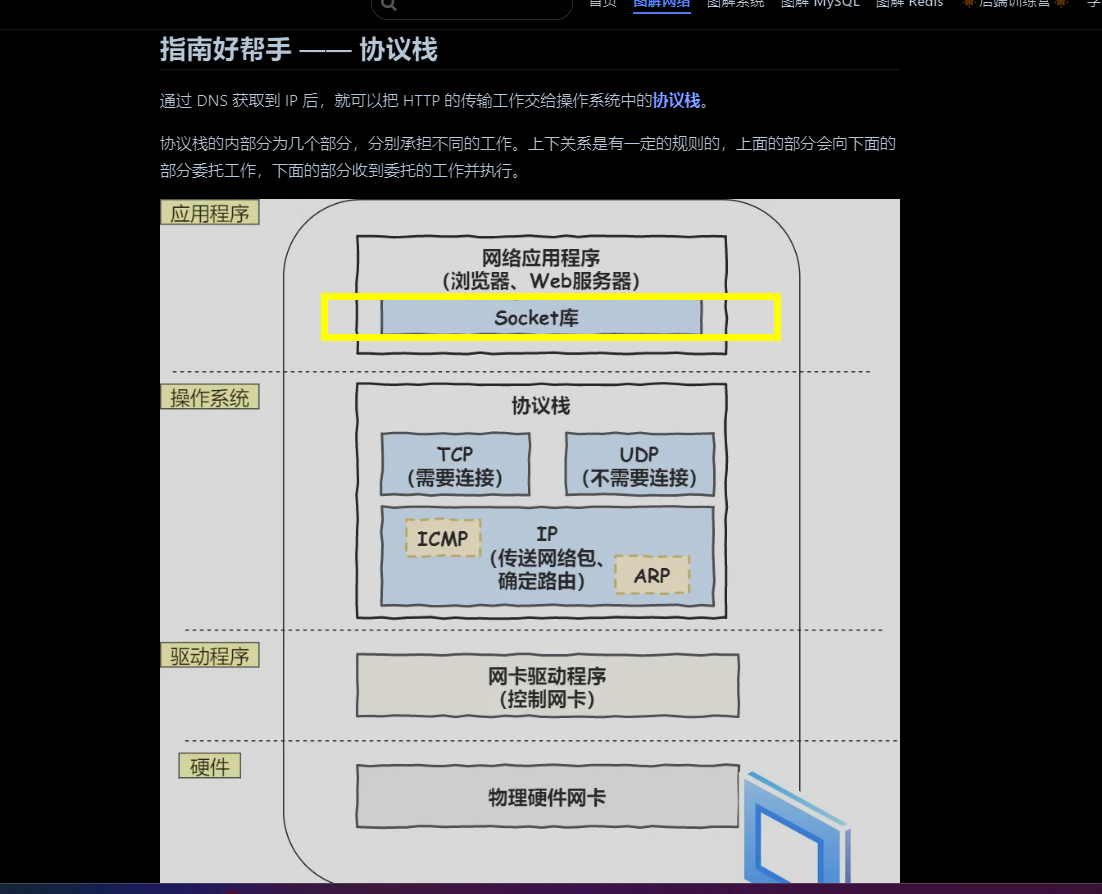

### **為什么通常會使用Socket發送探測數據包**

###

###

因為Socket是介于應用層和傳輸層之間的橋梁,所以我們可以通過Socket發送udp、tcp的各種協議數據

###

### **IPMAC表是什么如何獲取**

###

在網絡環境中,IPMAC表是指IP地址與MAC地址之間的對應關系表。這個表格記錄了局域網中各臺設備的IP地址和MAC地址的映射關系。

###

通過SNMP(簡單網絡管理協議)方式獲取IPMAC表是一種常見的做法,因為SNMP可以直接訪問網絡設備的MIB(管理信息庫)數據,其中就包含了IP地址和MAC地址的對應關系。這種方式可以快速、高效地獲取IPMAC信息,有利于網絡管理員了解網絡拓撲、監控網絡設備狀態等

###

IP地址和MAC地址的對應關系主要存儲在網絡設備,尤其是交換機和路由器中

###

在交換機上,會維護一個MAC地址表,記錄了連接到交換機端口的設備的MAC地址。交換機通過分析ARP報文,可以構建出一個IP地址到MAC地址的映射關系

###

在路由器上,也會維護一個ARP緩存表,記錄了與路由器直連的設備的IP地址和MAC地址的對應關系

###

**對于局域網內部的設備,交換機上的MAC地址表就包含了IP到MAC的映射信息。而對于跨網段的設備,需要通過路由器的ARP緩存表來獲取**

###

### **SNMP協議可以探測整個局域網的IPMAC表關系**

###

通過SNMP協議可以探測整個局域網的IPMAC表關系

1. SNMP協議允許網管軟件訪問網絡設備的MIB(管理信息庫),其中包含了設備的各種管理信息,包括MAC地址表和ARP緩存表。

2. 網管軟件可以依次訪問局域網內的各個交換機、路由器等核心網絡設備,獲取它們的MAC地址表和ARP緩存表。

3. 將這些信息匯總起來,就可以得到整個局域網的IPMAC對應關系,形成一張完整的IPMAC表。

###

這種基于SNMP的方式有以下優勢:

1. 全面性強,可以獲取整個局域網范圍內的IPMAC映射信息。

2. 準確性高,直接從網絡設備的管理數據中獲取,不依賴于終端設備的ARP緩存。

3. 自動化程度高,可以通過腳本或網管軟件定期自動刷新IPMAC表。

###

### **SNMP協議探測局域網形成網絡拓撲**

除了獲取IPMAC表之外,應盡可能多地獲取設備信息,其中最重要的是記錄上聯設備和上聯端口,上聯設備用來查找或定位,如在拓撲圖上直接查找一個IP接入到哪個網絡設備或產生報警時能直接在網絡設備上標注,上聯端口可用于更精確的位置報警或基于背板的功能,SNMP發現優勢在于和拓撲的深入整合及定位,并且實施簡單適用范圍廣。

###

**通過SNMP協議可以探測局域網內設備并形成網絡拓撲圖**。以下是一般的步驟:

1. 首先發現網絡中的設備:

* 通過SNMP的IP地址和子網掃描,發現網絡上的所有IP設備。

* 對于每個發現的設備,查詢SNMP的sysDescr、sysObjectID等對象,獲取設備類型信息。

2. 建立設備之間的連接關系:

* 對于交換機等網絡設備,查詢它們的MAC地址轉發表(dot1dTpFdbTable)。

* 根據MAC地址與端口的對應關系,可以推斷出設備之間的連接拓撲。

* 對于使用CDP/LLDP協議的設備,還可以直接獲取鄰居信息。

3. 整合設備信息和連接關系:

* 將發現的所有設備以及它們之間的連接關系整合成一個網絡拓撲圖。

* 可以使用圖形庫(如NetworkX)繪制出拓撲示意圖。

* 拓撲圖中每個節點表示一臺設備,邊表示設備之間的連接。

###

### **NAT是什么東西?以及NAT地址轉換**

###

NAT (Network Address Translation) 的原理和作用。

NAT 是一種網絡地址轉換技術,主要用于解決 IPv4 地址空間不足的問題。它的工作原理如下:

1. **私有 IP 地址和公有 IP 地址**:

* 私有 IP 地址是 RFC 1918 定義的地址空間,通常用于局域網內部使用,如 192.168.0.0/16、10.0.0.0/8 等。

* 公有 IP 地址是分配給互聯網上的設備使用的地址,是全球唯一的。

2. **NAT 設備**:

* NAT 設備通常是一臺路由器或網關,它連接內部網絡和外部網絡(互聯網)。

* NAT 設備擁有一個或多個公有 IP 地址,內部網絡設備使用私有 IP 地址。

3. **地址轉換過程**:

* 當內部網絡設備向外部網絡發送數據包時,NAT 設備會將數據包的源 IP 地址從私有 IP 地址轉換成公有 IP 地址,同時記錄轉換信息。

* 當外部網絡向內部網絡設備發送數據包時,NAT 設備會根據之前記錄的轉換信息,將數據包的目標 IP 地址從公有 IP 地址轉換成對應的私有 IP 地址。

NAT 的主要作用包括:

1. **解決 IPv4 地址空間不足**: 使用私有 IP 地址為內部網絡設備提供IP地址,只需要少量的公有 IP 地址即可連接到外部網絡。

2. **提高安全性**: 內部網絡設備只暴露公有 IP 地址,私有 IP 地址不會直接暴露在外部網絡,提高了安全性。

3. **實現網絡地址池共享**: 多個內部網絡設備可以共享使用有限的公有 IP 地址。

4. **支持移動設備**: 移動設備在不同網絡環境下可以使用自己的私有 IP 地址,通過 NAT 轉換后連接到外部網絡。

###

### **交換機具有NAT地址轉換功能嗎?**

###

交換機通常不具有 NAT(Network Address Translation)地址轉換的功能。

交換機的主要作用是在數據鏈路層(OSI 模型第 2 層)進行數據幀的轉發和交換,而 NAT 是在網絡層(OSI 模型第 3 層)進行 IP 地址的轉換。

交換機的工作原理是根據目的 MAC 地址來轉發數據幀,而不涉及 IP 地址的修改。相反,NAT 設備(通常是路由器)會修改數據包的源/目的 IP 地址,以實現內部私有 IP 地址到公有 IP 地址的轉換。

簡單來說:

* 交換機是數據鏈路層設備,主要功能是轉發和交換數據幀。

* 路由器是網絡層設備,具有 NAT 功能可以進行 IP 地址的轉換。

* 交換機沒有 NAT 功能,無法執行 IP 地址的轉換操作。

因此,如果需要實現 NAT 功能,必須使用支持 NAT 的網絡設備,通常是路由器。交換機自身無法完成 NAT 地址轉換的工作。

###

### **ONVIF協議以及RTSP協議探測**

###

**ONVIF 協議可以說是一種用于不同品牌網絡視頻設備(如攝像機、NVR等)之間相互溝通和交互的標準協議**。

具體來說,ONVIF 協議主要具有以下作用:

1. 設備互聯互通:

* ONVIF 定義了一系列通用的接口和通信協議,使不同廠商生產的網絡視頻設備能夠相互連接和交互。

2. 跨平臺集成:

* ONVIF 標準確保了不同品牌的網絡視頻設備能夠無縫集成到同一監控管理平臺中,提高系統的靈活性。

3. 簡化配置和管理:

* ONVIF 統一了設備發現、配置、控制等功能的接口,大大簡化了視頻監控系統的部署和管理。

4. 功能擴展性:

* ONVIF 定義了豐富的配置文件,涵蓋了從基礎監控到高級分析等各種視頻應用場景,為設備提供廣泛的功能選擇。

所以可以說,ONVIF 協議是一種專門為網絡視頻設備之間的通信和互操作性而設計的標準協議。它使不同廠商的攝像機、NVR等設備能夠在同一監控系統中無縫集成,大大提高了系統的可擴展性和靈活性。這對于構建功能強大的視頻監控解決方案非常重要。

###

**ONVIF 協議是基于 TCP/IP 協議棧的,主要使用 TCP 作為傳輸層協議**。

具體來說,ONVIF 協議中使用以下主要的 TCP/IP 協議:

1. HTTP/HTTPS

* ONVIF 設備發現和基本配置管理使用 HTTP 或 HTTPS 協議。

2. SOAP (Simple Object Access Protocol)

* ONVIF 的核心功能,如設備管理、事件管理、媒體管理等,都是通過 SOAP 協議實現的。

3. RTSP (Real-Time Streaming Protocol)

* ONVIF 使用 RTSP 協議來傳輸實時視頻流數據。

雖然 ONVIF 協議主要基于 TCP,但也會在某些場景下使用 UDP 協議,例如:

* RTP (Real-time Transport Protocol)

* ONVIF 通過 RTP/UDP 來傳輸視頻和音頻數據流,以提高傳輸效率。

* STUN (Session Traversal Utilities for NAT)

* ONVIF 使用 STUN/UDP 協議來穿越 NAT 防火墻,實現設備間的直連通信。

總之,ONVIF 協議以 TCP 為主要傳輸協議,同時也靈活地利用了 UDP 協議來滿足視頻流傳輸等特殊需求。這種混合使用 TCP 和 UDP 的方式,有助于保證 ONVIF 設備之間的可靠、高效的網絡通信

###

**RTSP (Real-Time Streaming Protocol) 既是一種協議,也是一種網絡服務。**

1. RTSP 作為一種協議:

* RTSP 是一種應用層協議,用于控制實時數據流傳輸,如視頻和音頻。

* 它定義了一系列命令,如 PLAY、PAUSE、TEARDOWN 等,用于與媒體服務器進行交互控制實時媒體流的播放。

* RTSP 協議基于 TCP 或 UDP 傳輸,可以提供可靠的數據傳輸或低延遲的傳輸。

2. RTSP 作為一種服務:

* 在實際應用中,RTSP 通常被實現為一種網絡服務,由RTSP服務器提供。

* RTSP 服務器負責接收來自客戶端的控制命令,并相應地對媒體流進行管理和傳輸。

* 常見的 RTSP 服務器包括 VLC Media Server、QuickTime Streaming Server 等。

總的來說,RTSP 既是一種用于實時媒體流控制的協議標準,也是一種基于該協議提供實時流媒體服務的網絡服務。RTSP 服務器實現了 RTSP 協議的功能,為客戶端提供實時流媒體的控制和傳輸服務。

RTSP 協議與 ONVIF 協議之間存在一定聯系,ONVIF 就是利用 RTSP 協議來傳輸實時的視頻和音頻數據流。

###

**僅使用 RTSP 協議就可以探測是否是網絡攝像機等視頻設備,那為什么還需要使用 ONVIF 協議呢?**

主要有以下幾個原因:

1. RTSP 協議的局限性:

* RTSP 協議主要用于控制和管理實時視頻/音頻流的傳輸,**但無法獲取設備的完整信息**。

* 僅通過 RTSP 協議,我們只能確定設備支持 RTSP 協議,**但無法進一步確定設備的具體型號、制造商、固件版本等詳細信息**。

2. ONVIF 協議的優勢:

* ONVIF 是一種專門針對網絡視頻設備的標準協議,提供了更豐富的功能和接口。

* 通過 ONVIF 協議,我們**可以獲取設備的詳細信息,包括設備類型、功能特性、網絡配置等**。

* ONVIF 協議還支持云臺控制、視頻流配置等更多設備管理功能。

3. 綜合使用的價值:

* **單獨使用 RTSP 協議,我們只能確認設備是否支持視頻傳輸,無法得到設備的全面信息**。

* **而結合使用 ONVIF 協議,我們可以更加全面地識別和管理網絡視頻設備,為后續的設備配置、維護等工作奠定基礎**。

總之,**RTSP 協議側重于視頻流傳輸控制,而 ONVIF 協議則更加關注網絡視頻設備的全面管理。兩種協議結合使用,可以幫助我們更好地探測、識別和管理網絡上的視頻設備資產**。這在網絡安全監控、智能視頻分析等場景下都非常有價值。

###

### **多穴主機是什么東西?**

###

"多穴主機"這個概念來自于計算機系統架構的領域。它描述的是一種特殊的多處理器系統設計,具有以下特點:

1. 多個處理器核心:

* 多穴主機擁有多個獨立的處理器核心,這些核心可以并行執行不同的任務。

* 這些處理器核心可以是相同的CPU架構,也可以是不同的CPU架構。

2. 共享內存:

* 多個處理器核心共享同一塊主內存空間,可以直接訪問和操作這些共享內存。

* 這種共享內存結構有利于多個處理器間的數據交換和協作。

3. 集中式控制:

* 盡管有多個處理器核心,但通常會有一個"主處理器"負責對整個系統進行集中控制和協調。

* 主處理器可以分配任務、管理資源、處理異常等。

4. 應用場景:

* 多穴主機設計適用于需要高并行計算能力的場景,如大規模數據處理、圖形渲染、人工智能等。

* 通過多個處理器核心的并行計算,可以大幅提升系統的整體性能。

總的來說,"多穴主機"描述了一種具有多個處理器核心、共享內存、集中式控制的特殊計算機系統架構。它是一種實現高并行計算能力的重要手段,廣泛應用于高性能計算領域。

###

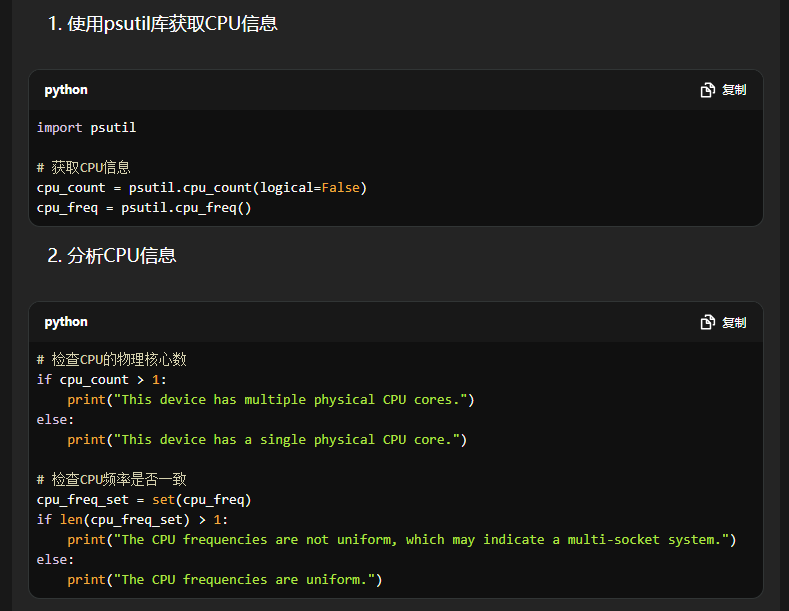

基于Python的思路來探測一臺設備是否是多穴主機

###

###

###

### **SNMP協議深入理解**

###

SNMP(Simple Network Management Protocol,簡單網絡管理協議)是一種廣泛使用的網絡管理協議,主要用于監控和管理網絡設備(如路由器、交換機、服務器等)。它的工作原理可以分為幾個關鍵部分:

### 1\. SNMP的基本組件

SNMP協議涉及幾個關鍵組件:

* **管理站(Manager):** 這是一個管理中心,通常是網絡管理系統(NMS)的部分,用于發送管理請求和接收設備的響應。

* **代理(Agent):** 這是安裝在網絡設備上的軟件組件,負責收集設備信息并響應管理站的請求。

* **管理信息庫(MIB):** 這是一個定義網絡設備中各種對象(如端口狀態、流量統計等)的數據庫。MIB定義了可以被查詢和修改的數據結構。

###

### 2\. SNMP版本

SNMP有三個主要版本,每個版本在功能和安全性上有所不同:

* **SNMPv1:** 最早的版本,功能基本,安全性較低。

* **SNMPv2c:** 增強了性能和功能,但安全性依然較弱(使用社區字符串作為簡單的認證機制)。

* **SNMPv3:** 提供了更強的安全性(認證和加密)和管理功能。

### 3\. 安全性

不同版本的SNMP在安全性方面有所不同:

* **SNMPv1/v2c:** 基于明文的社區字符串作為認證,安全性較低。

* **SNMPv3:** 引入了用戶級別的認證(用戶名和密碼)和數據加密,提供了更強的安全保障。

###

**我們需要有一個網絡管理系統(NMS)或SNMP工具(如snmpwalk、snmpget)來發起SNMP請求,然后確定我要探測的交換機的ip地址和社區字符串,就可以對指定的交換機進行snmp探測了對吧?**

###

完全正確!以下是簡化的步驟來進行SNMP探測:

1. **選擇網絡管理系統(NMS)或SNMP工具**:例如,SolarWinds、PRTG、Nagios,或命令行工具如`snmpwalk`、`snmpget`。

2. **配置工具**:輸入目標設備的IP地址、SNMP版本、以及認證信息(如社區字符串)。

3. **發起SNMP請求**:使用工具發出請求以獲取目標交換機的資產信息,例如設備名稱、型號、接口狀態等。

4. **接收和處理響應**:工具接收并解析SNMP代理的響應,提取并記錄所需的資產信息。

這樣,你就可以有效地對指定的交換機進行SNMP探測了。

###

**在使用SNMP進行網絡設備探測時,通常不需要手動輸入端口號,因為SNMP默認使用特定的端口號進行通信。以下是一些關鍵點:**

### 默認端口號

* **SNMP端口號:** 默認情況下,SNMP使用UDP端口 **161** 來接收請求,并使用UDP端口 **162** 來發送通知(Trap)。對于大多數SNMP工具和網絡管理系統,這些端口號是預先配置好的,通常不需要手動設置。

###

### **安裝net-snmp工具包進行snmp協議探測**

使用`yum`命令安裝`net-snmp`工具包,它包含`snmpwalk`工具:

`sudo yum install net-snmp-utils`

###

### 驗證安裝

###

安裝完成后,可以驗證`snmpwalk`是否已成功安裝:

`snmpwalk --version`

###

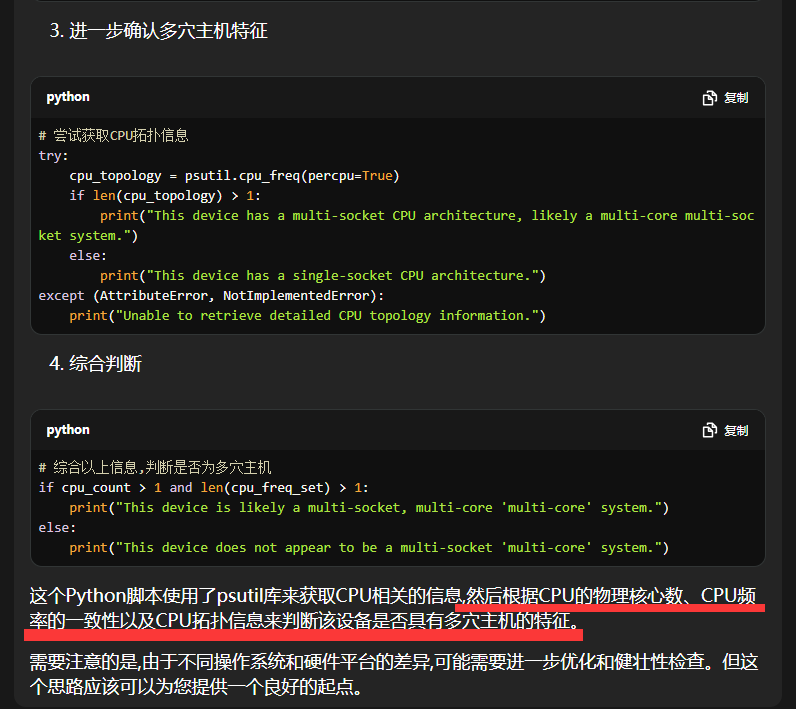

### 使用snmpwalk

安裝完成后,你可以使用`snmpwalk`進行SNMP查詢。基本的使用格式如下:

首先找到你的網關ip地址比如我的是10.10.20.1進行探測

###

`snmpwalk -v 2c -c public@123 10.10.20.1`

###

###

結果扔到chatgpt會給你解釋的很明白的

還是給出具體的使用方式吧:

###

`snmpwalk -v 2c -c [community_string] [target_ip] [OID]`

###

* **`-v 2c`**: 使用SNMP版本2c。如果使用SNMPv1或SNMPv3,請相應修改。

* **`-c [community_string]`**: 你的SNMP社區字符串(例如:`public`)。

* **`[target_ip]`**: 目標設備的IP地址。

* **`[OID]`**: 你要查詢的對象標識符(例如:`1.3.6.1.2.1.1.1.0`)。

###

如果是snmpv1或者snmpv2版本基本就是**社區字符串**: 在上述命令中,`-c public` 是SNMP社區字符串,可能需要根據你的設備配置進行調整。這個得找網絡管理員要哈!!!

###

如果是snmpv3基本就是需要認證賬號密碼了 也找網絡管理員要即可

###

###

### **關于對SNMP當中涉及到的OID的理解**

###

OID(對象標識符)是 SNMP(簡單網絡管理協議)中用來唯一標識網絡設備上各種管理信息的標識符。每個 OID 是一個由數字組成的路徑,代表設備上一個特定的對象或數據點。

###

### OID 的結構

OID 是一個以點分隔的數字序列,如 `1.3.6.1.2.1.1.1.0`。每個數字代表一個節點,形成一個樹形結構,其中每個節點指向更具體的對象。

###

### OID 示例及解釋

1. **`1.3.6.1.2.1.1.1.0`**:

* **`1`**: ISO (國際標準化組織)

* **`3`**: 確定性協議 (DOD)

* **`6`**: Internet

* **`1`**: Directory (目錄)

* **`2`**: Management (管理)

* **`1`**: MIB-2 (管理信息庫版本2)

* **`1`**: System (系統)

* **`1`**: System Description (系統描述)

* **`0`**: 對象實例 (特定實例)

**含義**: 這個 OID 指向一個 SNMP MIB-2 中的“系統描述”對象,通常返回設備的系統描述信息,如 `SNMP Agent` 或設備的具體描述。

2. **`1.3.6.1.2.1.2.2.1.7`**:

* **`1`**: ISO

* **`3`**: DOD

* **`6`**: Internet

* **`1`**: Directory

* **`2`**: Management

* **`1`**: MIB-2

* **`2`**: Interfaces (接口)

* **`2`**: Table (表格)

* **`1`**: Entry (條目)

* **`7`**: Interface Admin Status (接口管理狀態)

**含義**: 這個 OID 指向 MIB-2 中的“接口管理狀態”對象,它用于獲取所有接口的狀態信息,例如接口是否啟用(up)或禁用(down)。

**`1.3.6.1.4.1.9.2.1.56.0`**:

* **`1`**: ISO

* **`3`**: DOD

* **`6`**: Internet

* **`1`**: Directory

* **`4`**: Private (私有)

* **`1`**: Cisco (思科)

* **`9`**: Enterprise

* **`2`**: Device

* **`1`**: Status

* **`56`**: Specific Object

* **`0`**: 實例

**含義**: 這是一個思科設備的私有 OID,用于獲取設備的特定狀態信息。

###

OID 是 SNMP 中用來精確定位設備上數據的工具。它們形成了一個樹形結構,通過不同的路徑訪問各種管理信息。每個 OID 都代表了設備上的一個特定數據點或信息對象

###

* **數據對象**: OID 用于標識網絡設備上的一個特定數據點或管理信息。例如,系統描述、接口狀態、網絡流量等,每一個都有一個唯一的 OID。

* **層級結構**: OID 形成了一個樹形結構,其中每個節點(數字)指向一個更具體的對象或數據。例如,OID `1.3.6.1.2.1.1.1.0` 指向設備的系統描述,而 `1.3.6.1.2.1.2.2.1.7` 指向接口的管理狀態。

###

**比如我想獲取某臺交換機上鏈接的所有設備的系統描述信息,那么我傳入一個特定的OID即可嗎?**

###

是的,如果你想獲取某臺交換機上連接的所有設備的系統描述信息,你可以使用特定的 OID 來實現。不過,這需要確保你選擇了正確的 OID,并且交換機支持該 OID。

###

### 步驟和注意事項

1. **確定 OID**:

你需要找到一個對應于“系統描述”的 OID。在 SNMP MIB-2 中,系統描述信息的標準 OID 是 `1.3.6.1.2.1.1.1.0`。這個 OID 通常用于獲取設備的系統描述。

2. **使用 SNMP Walk 命令**:

你可以使用 SNMP Walk 命令來遍歷和獲取指定 OID 下的所有數據。假設你想獲取所有接口的系統描述信息,你可以傳遞對應的 OID 進行查詢。對于接口表格,可能需要查詢接口的詳細信息或狀態,這通常涉及到一個更廣泛的 OID 范圍。

###