# 安全規范

>[danger] 請大家在使用btHost和寶塔面板時,按照以下安全規范能有效避免網站被攻擊風險

如果網站被攻擊,請保留站點、寶塔面板、Php、Nginx、Apche等日志,逐步分析就可以大致了解網站被攻擊的方式,從而加以防范。

1. 防跨站攻擊(open_basedir)

防跨站攻擊是寶塔面板中絕對重要的安全線,當你在寶塔面板創建和使用站點時一定要打開防跨站功能,至少能減少一半的安全風險

>[danger] **已確認子目錄功能存在跨站安全風險,請及時禁用**,請查看《[子目錄防跨站問題反饋-防跨站權限](https://www.bt.cn/bbs/forum.php?mod=viewthread&tid=65232)》進行修復

防跨站攻擊并非絕對安全,請禁用下文提到的所有php危險函數

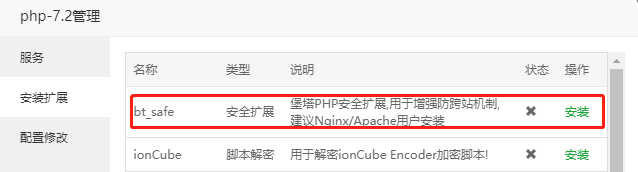

>[info] 給所有PHP安裝`bt_safe`組件

>

2. 網站防篡改程序

網站防篡改程序是寶塔面板中的專業版插件,因按照各個網站不同的運行方式進行設置不同的防篡改規則,保護某些核心文件不被篡改

3. 防火墻

無論是Cdn、硬件、軟件、寶塔防火墻,都是防御網站不被攻破的有效手段,希望大家重視。

4. PHP危險函數

所有的php版本建議都禁止以下函數(由阿良提供)

```

passthru,exec,system,putenv,chroot,chgrp,chown,shell_exec,popen,proc_open,pcntl_exec,ini_alter,ini_restore,dl,openlog,syslog,readlink,symlink,popepassthru,pcntl_alarm,pcntl_fork,pcntl_waitpid,pcntl_wait,pcntl_wifexited,pcntl_wifstopped,pcntl_wifsignaled,pcntl_wifcontinued,pcntl_wexitstatus,pcntl_wtermsig,pcntl_wstopsig,pcntl_signal,pcntl_signal_dispatch,pcntl_get_last_error,pcntl_strerror,pcntl_sigprocmask,pcntl_sigwaitinfo,pcntl_sigtimedwait,pcntl_exec,pcntl_getpriority,pcntl_setpriority,imap_open,apache_setenv,pfsockopen,fsockopen

```

2020年10月25日 18:30:12

- 補充`pfsockopen` `fsockopen`

5. 文件權限及所有者

網站運行時非特殊要求,權限建議 ≤755 或著 644

所有者不應出現root或其他特殊組,建議為www

6. 軟件版本

寶塔面板:請及時響應官方發布的更新,更新中可能會修復很多安全問題

PHP:php5.2或5.3中存在許多公開的漏洞,如果非必要的情況下,我們盡可能不安裝或提供php5.6以下給客戶使用

phpMyAdmin:請及時響應官方發布的更新,過舊的版本中也會存在意想不到的安全漏洞

Redis:有被惡意攻擊的風險

7. Redis安全

請查看寶塔官方發布的《[Redis安全指南](https://mp.weixin.qq.com/s/7MyQw3Ep5KtIpE3iEYkqkw)》

8. 定期掃描文件

可以定期掃描網站目錄中是否存在危險文件,防止一些未知漏洞造成的滲透危害。

9. 系統加固

如非特殊環境使用,請安裝寶塔專業版插件中的 “寶塔系統加固” 插件進行系統加固。

10. 寶塔面板訪問地址加密

安全起見,建議修改寶塔面板安全入口、端口等。

11. 常見服務端口修改

如FTP、Redis、Sql、SSH服務默認端口建議自定義,防止爆破。

### 補充

更多待補充……