## 場景

我們先定義一個`location`塊級指令`phase_echo`來處理客戶端發過來請求URI處理

```

location /phase_echo {

set $name "Tinywan";

echo $name;

set $name "開源技術小棧";

echo $name;

set $name "Tinywan 開源技術小棧";

echo $name;

}

```

請求訪問輸出結果

```ts

curl -i http://openresty.tinywan.com/phase_echo

HTTP/1.1 200 OK

Server: openresty/1.17.8.2

Date: Sun, 14 Jul 2024 00:31:18 GMT

Content-Type: application/octet-stream

Transfer-Encoding: chunked

Connection: keep-alive

Tinywan 開源技術小棧

Tinywan 開源技術小棧

Tinywan 開源技術小棧

```

> 為什么輸出全部是:`Tinywan 開源技術小棧`,也就是最后一個設置的變量值呢?前面設置的怎么都沒生效嗎?

這是因為Nginx處理每一個用戶請求時,都是按照若干個不同階段依次處理的,而不是根據配置文件上的順序。以上配置涉及到了 兩個階段 `rewrite`和`content`階段

* `set`屬于`rewrite`階段

* `echo`屬于`content`階段

而實際執行執行是 `rewrite`階段的指令在 `content`階段指令之前執行。實際的執行順序應當是

```

set $name "Tinywan";

set $name "開源技術小棧";

set $name "Tinywan 開源技術小棧";

echo $name;

echo $name;

echo $name;

```

所以這就是為什么最終會輸出`Tinywan 開源技術小棧`。通過以上配置文件中執行的指令,讓我進入Nginx執行流程與階段一探究竟。

## Nginx執行階段

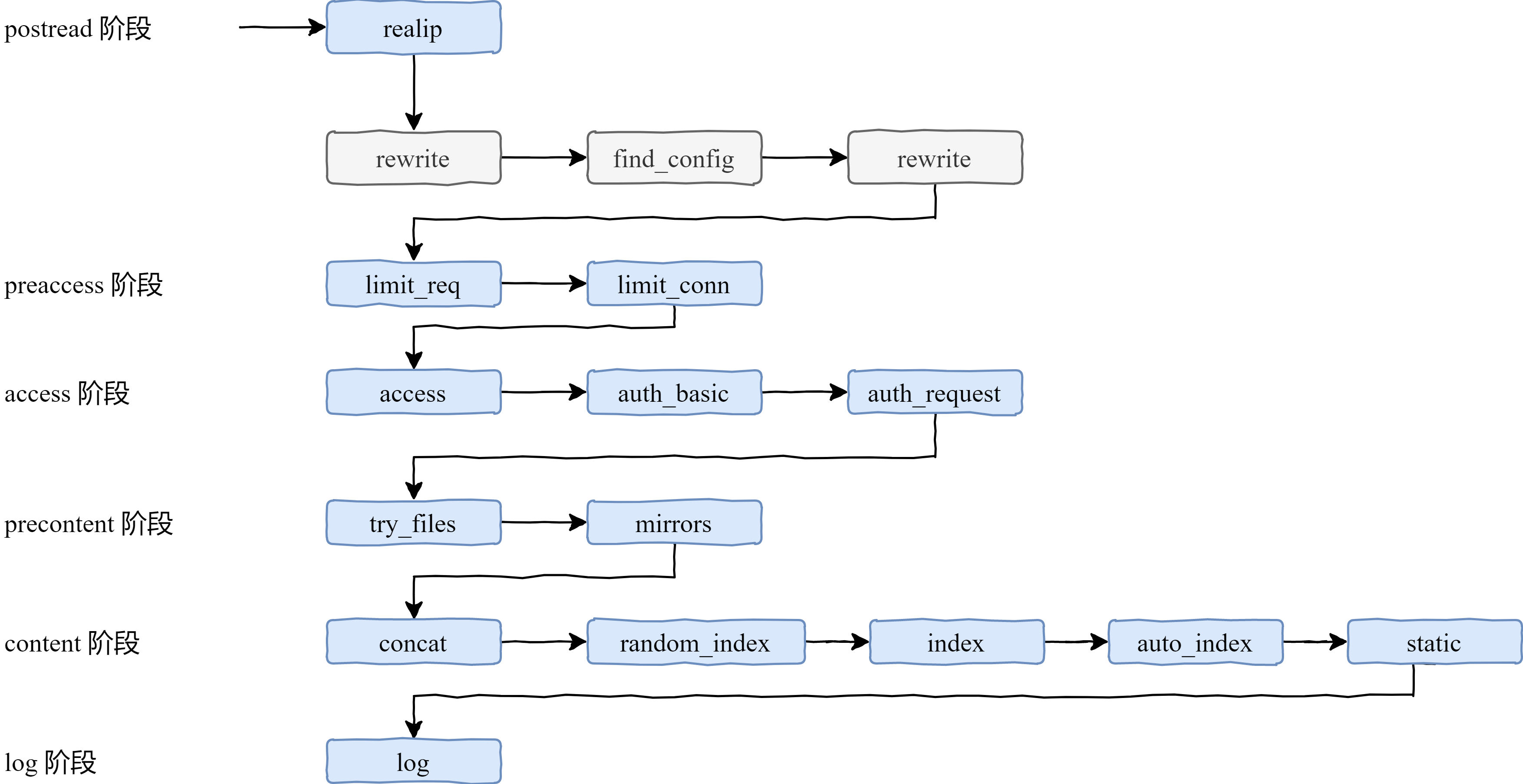

Nginx處理請求的過程一共劃分為11個階段,按照執行順序依次是post-read、server-rewrite、find-config、rewrite、post-rewrite、 preaccess、access、post-access、try-files、content、log。

所以整個請求的過程,是按照不同的階段執行的,在某個階段執行完該階段的指令之后,再進行下一個階段的指令執行。

> 執行階段示例

1. **post-read**:讀取請求內容階段,nginx讀取并解析完請求頭之后就立即開始運行。例如模塊 `ngx_realip` 就在 `post-read` 階段注冊了處理程序。它的功能是迫使 Nginx 認為當前請求的來源地址是指定的某一個請求頭的值。

2. **server-rewrite**:`server`請求地址重寫階段,當`ngx_rewrite`模塊的`set`配置指令直接書寫在`server`配置塊中時,基本上都是運行在`server-rewrite`階段。

3. **find-config**:配置查找階段,這個階段并不支持Nginx模塊注冊處理程序,而是由Nginx核心來完成當前請求與location配置塊之間的配對工作。

4. **rewrite**:`location`請求地址重寫階段,當`ngx_rewrite`指令用于`location`中,就是再這個階段運行的。另外`ngx_set_misc(設置md5、encode_base64等)`模塊的指令,還有`ngx_lua`模塊的`set_by_lua`指令和`rewrite_by_lua`指令也在此階段。

5. **post-rewrite**:請求地址重寫提交階段,當nginx完成rewrite階段所要求的內部跳轉動作,如果rewrite階段有這個要求的話。

6. **preaccess**:訪問權限檢查準備階段,`ngx_limit_req`和`ngx_limit_zone`在這個階段運行,`ngx_limit_req`可以控制請求的訪問頻率,`ngx_limit_zone`可以控制訪問的并發度;

7. **access**:訪問權限檢查階段,標準模塊`ngx_access`、第三方模塊`ngx_auth_request`以及第三方模塊`ngx_lua`的`access_by_lua` 指令就運行在這個階段。配置指令多是執行訪問控制相關的任務,如檢查用戶的訪問權限,檢查用戶的來源IP是否合法。

8. **post-access**:訪問權限檢查提交階段;主要用于配合`access`階段實現標準`ngx_http_core`模塊提供的配置指令`satisfy`的功能。 `satisfy all`(與關系),`satisfy any`(或關系)

9. **try-files**:配置項`try_files`處理階段;專門用于實現標準配置指令`try_files`的功能,如果前`N-1`個參數所對應的文件系統對象都不存在,`try-files` 階段就會立即發起`內部跳轉`到最后一個參數(即第 N 個參數)所指定的URI.

10. **content**:內容產生階段,是所有請求處理階段中最為重要的階段,因為這個階段的指令通常是用來生成HTTP響應內容并輸出 HTTP 響應的使命.

11. **log**:日志模塊處理階段,記錄日志

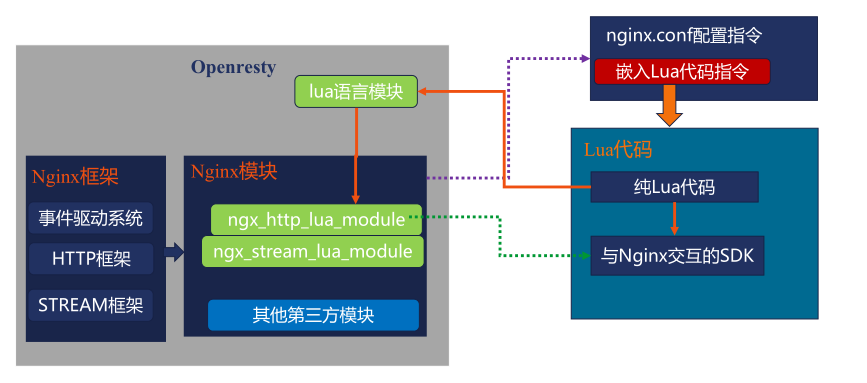

## OpenResty 的運行機制

圖片來源:https://yxudong.github.io

## OpenResty 執行階段

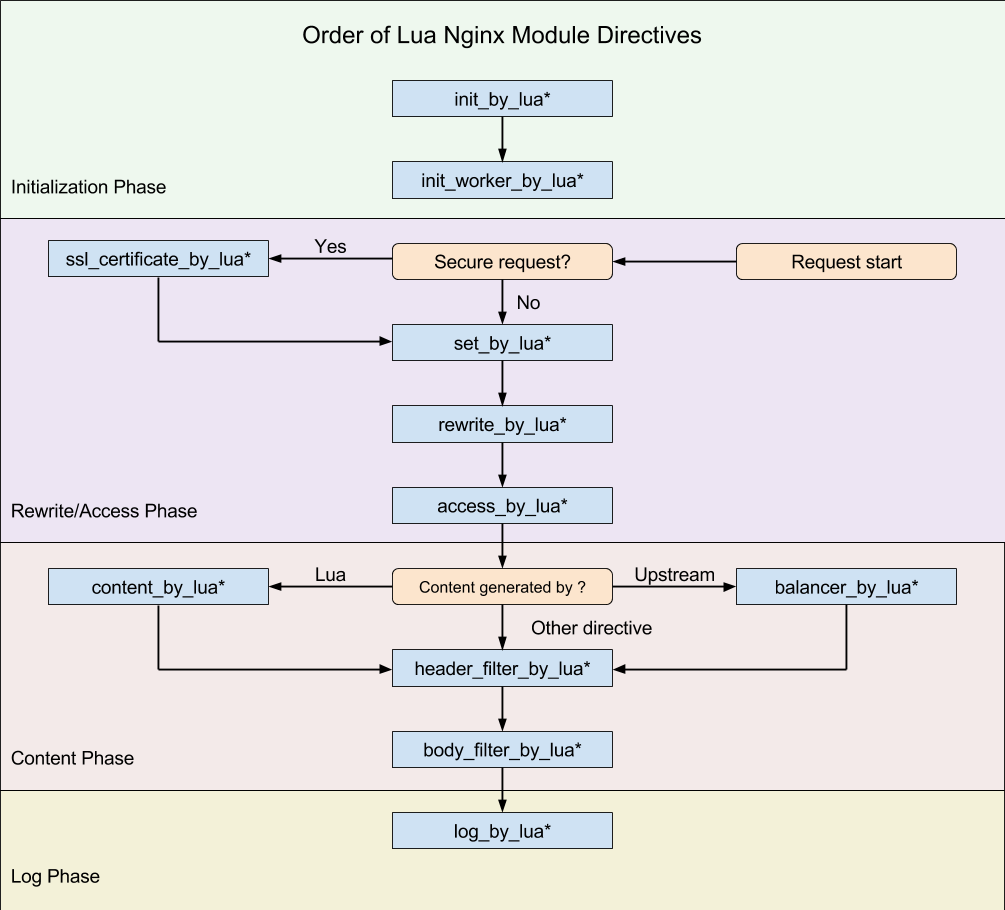

OpenResty發起一個請求時,會有相應的執行流程,Nginx與Lua編寫腳本的基本構建塊是指令執行順序的

> 從圖中可知,OpenResty 處理請求大致分為4個大階段,11個小階段

#### 四個大階段

* 初始化階段(Initialization Phase) master進程啟動預加載/生成worker進程預加載

* 重寫、轉發、訪問階段(Rewrite / Access Phase) url轉發,權限判斷

* 內容處理/生成階段(Content Phase) 內容生成

* 日志階段(Log Phase)日志記錄

#### 七個小階段

* **init_by_lua_file**:master-initing 階段,初始化全局配置或模塊

* **init_worker_by_lua_file**:worker-initing 階段,初始化進程專用功能

* **ssl_certificate_by_lua_file**:ssl 階段,在握手時設置安全證書

* **set_by_lua_file**:rewrite 階段,改寫 Nginx 變量

* **rewrite_by_lua_file**:rewrite 階段,改寫 URI ,實現跳轉或重定向

* **access_by_lua_file**:access 階段,訪問控制或限速

* **content_by_lua_file**:content 階段,產生響應內容

* **balancer_by_lua_file**:content 階段,反向代理時選擇后端服務器

* **header_filter_by_lua_file**:filter 階段,加工處理響應頭

* **body\_filter\_by\_lua\_file**:filter 階段,加工處理響應體

* **log\_by\_lua\_file**:log 階段,記錄日志或其他的收尾工作

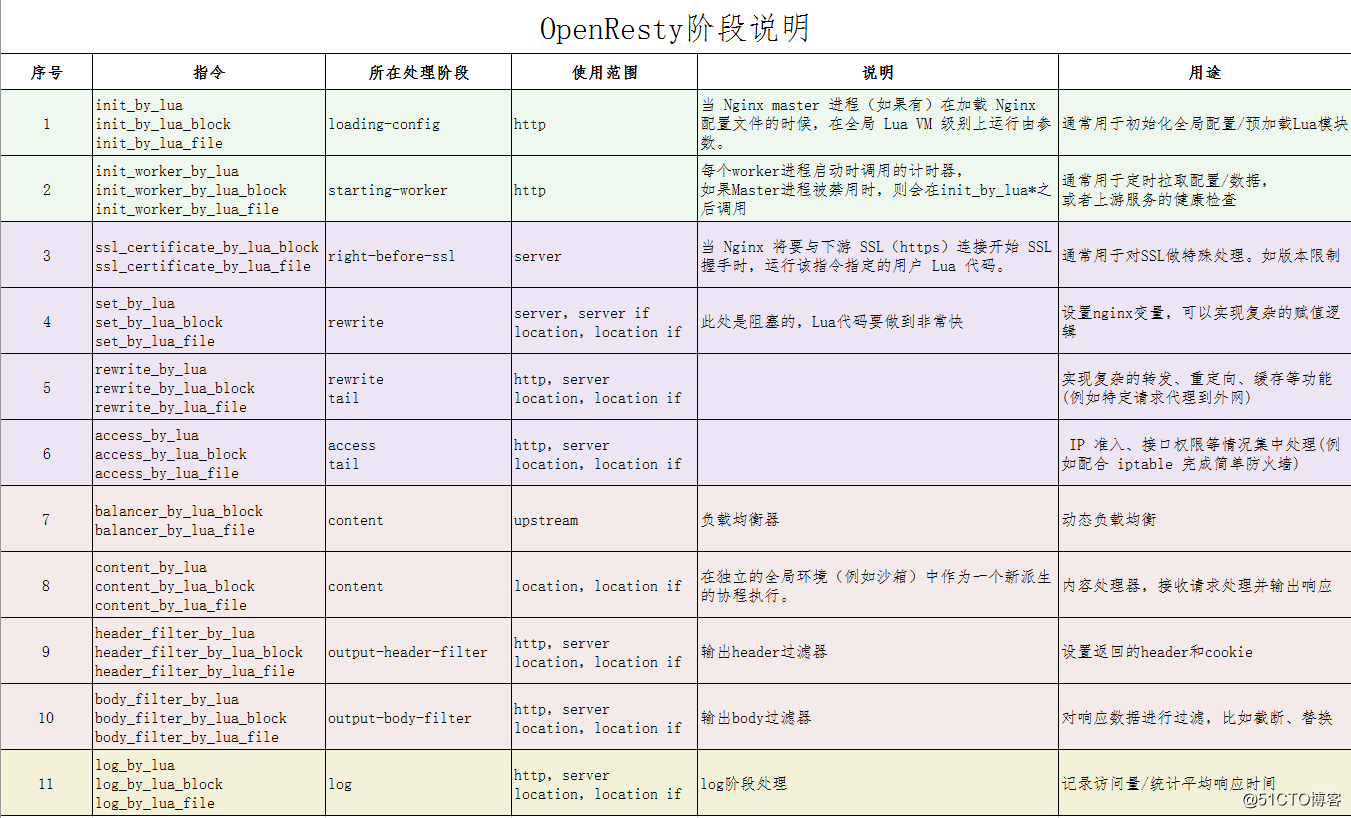

> 這些指令通常有三種形式

* `xxx_by_lua`:執行字符串形式的 Lua 代碼:

* `xxx_by_lua_block`:功能相同,但指令后是{ ...}的 Lua 代碼塊

* `xxx_by_lua_file`:功能相同,但執行磁盤上的 Lua 源碼文件。

這邊推薦使用 `xxx_by_lua_file`,它徹底分離了配置文件與業務代碼,讓兩者可以獨立部署,而且文件形式也讓我們更容易以模塊的方式管理組織 Lua 程序。

### OpenResty 執行階段和 Nginx 的對照

圖片來源:https://blog.51cto.com/lisea/2425794

```

server {

listen 80;

server_name openresty.tinywan.com;

location /run_phase {

set_by_lua_block $a {

ngx.log(ngx.ERR, "Tinywan is set_by_lua_block phase")

}

rewrite_by_lua_block {

ngx.log(ngx.ERR, "Tinywan is rewrite_by_lua_block phase")

}

access_by_lua_block {

ngx.log(ngx.ERR, "Tinywan is access_by_lua_block phase")

}

content_by_lua_block {

ngx.log(ngx.ERR, "Tinywan is content_by_lua_block phase")

}

header_filter_by_lua_block {

ngx.log(ngx.ERR, "Tinywan is header_filter_by_lua_block phase")

}

body_filter_by_lua_block {

ngx.log(ngx.ERR, "Tinywan is body_filter_by_lua_block phase")

}

log_by_lua_block {

ngx.log(ngx.ERR, "Tinywan is log_by_lua_block phase")

}

}

}

```

執行請求訪問

```

curl -i http://openresty.tinywan.com/run_phase

```

查看錯誤日志文件內容

```

2024/07/13 12:38:43 [error] 7#7: *2 [lua] set_by_lua:2: Tinywan is set_by_lua_block phase, client: 172.18.0.1, server: openresty.tinywan.com, request: "GET /run_phase HTTP/1.1", host: "openresty.tinywan.com"

2024/07/13 12:38:43 [error] 7#7: *2 [lua] rewrite_by_lua(openresty.tinywan.com.conf:18):2: Tinywan is rewrite_by_lua_block phase, client: 172.18.0.1, server: openresty.tinywan.com, request: "GET /run_phase HTTP/1.1", host: "openresty.tinywan.com"

2024/07/13 12:38:43 [error] 7#7: *2 [lua] access_by_lua(openresty.tinywan.com.conf:22):2: Tinywan is access_by_lua_block phase, client: 172.18.0.1, server: openresty.tinywan.com, request: "GET /run_phase HTTP/1.1", host: "openresty.tinywan.com"

2024/07/13 12:38:43 [error] 7#7: *2 [lua] content_by_lua(openresty.tinywan.com.conf:26):2: Tinywan is content_by_lua_block phase, client: 172.18.0.1, server: openresty.tinywan.com, request: "GET /run_phase HTTP/1.1", host: "openresty.tinywan.com"

2024/07/13 12:38:43 [error] 7#7: *2 [lua] header_filter_by_lua:2: Tinywan is header_filter_by_lua_block phase, client: 172.18.0.1, server: openresty.tinywan.com, request: "GET /run_phase HTTP/1.1", host: "openresty.tinywan.com"

2024/07/13 12:38:43 [error] 7#7: *2 [lua] body_filter_by_lua:2: Tinywan is body_filter_by_lua_block phase, client: 172.18.0.1, server: openresty.tinywan.com, request: "GET /run_phase HTTP/1.1", host: "openresty.tinywan.com"

2024/07/13 12:38:43 [error] 7#7: *2 [lua] log_by_lua(openresty.tinywan.com.conf:38):2: Tinywan is log_by_lua_block phase while logging request, client: 172.18.0.1, server: openresty.tinywan.com, request: "GET /run_phase HTTP/1.1", host: "openresty.tinywan.com"

```

通過日志文件記錄可以看到執行是按照階段順序進行輸出

- 設計模式系列

- 工廠方法模式

- 序言

- Windows程序注冊為服務的工具WinSW

- 基礎

- 安裝

- 開發規范

- 目錄結構

- 配置

- 快速入門

- 架構

- 請求流程

- 架構總覽

- URL訪問

- 容器和依賴注入

- 中間件

- 事件

- 代碼層結構

- 四個層次

- 路由

- 控制器

- 請求

- 響應

- 數據庫

- MySQL實時同步數據到ES解決方案

- 阿里云DTS數據MySQL同步至Elasticsearch實戰

- PHP中的MySQL連接池

- PHP異步非阻塞MySQL客戶端連接池

- 模型

- 視圖

- 注解

- @SpringBootApplication(exclude={DataSourceAutoConfiguration.calss})

- @EnableFeignClients(basePackages = "com.wotu.feign")

- @EnableAspectJAutoProxy

- @EnableDiscoveryClient

- 錯誤和日志

- 異常處理

- 日志處理

- 調試

- 驗證

- 驗證器

- 驗證規則

- 擴展庫

- 附錄

- Spring框架知識體系詳解

- Maven

- Maven和Composer

- 構建Maven項目

- 實操課程

- 01.初識SpringBoot

- 第1章 Java Web發展史與學習Java的方法

- 第2章 環境與常見問題踩坑

- 第3章 springboot的路由與控制器

- 02.Java編程思想深度理論知識

- 第1章 Java編程思想總體

- 第2章 英雄聯盟的小案例理解Java中最為抽象的概念

- 第3章 徹底理解IOC、DI與DIP

- 03.Spring與SpringBoot理論篇

- 第1章 Spring與SpringBoot導學

- 第2章 Spring IOC的核心機制:實例化與注入

- 第3章 SpringBoot基本配置原理

- 04.SprinBoot的條件注解與配置

- 第1章 conditonal 條件注解

- 第2章 SpringBoot自動裝配解析

- 05.Java異常深度剖析

- 第1章 Java異常分類剖析與自定義異常

- 第2章 自動配置Url前綴

- 06.參數校驗機制與LomBok工具集的使用

- 第1章 LomBok工具集的使用

- 第2章 參數校驗機制以及自定義校驗

- 07.項目分層設計與JPA技術

- 第1章 項目分層原則與層與層的松耦合原則

- 第2章 數據庫設計、實體關系與查詢方案探討

- 第3章 JPA的關聯關系與規則查詢

- 08.ORM的概念與思維

- 第1章 ORM的概念與思維

- 第2章 Banner等相關業務

- 第3章 再談數據庫設計技巧與VO層對象的技巧

- 09.JPA的多種查詢規則

- 第1章 DozerBeanMapper的使用

- 第2章 詳解SKU的規格設計

- 第3章 通用泛型Converter

- 10.令牌與權限

- 第1章 通用泛型類與java泛型的思考

- 常見問題

- 微服務

- demo

- PHP中Self、Static和parent的區別

- Swoole-Cli

- 為什么要使用現代化PHP框架?

- 公眾號

- 一鍵部署微信公眾號Markdown編輯器(支持適配和主題設計)

- Autodesigner 2.0發布

- Luya 一個現代化PHP開發框架

- PHPZip - 創建、讀取和管理 ZIP 文件的簡單庫

- 吊打Golang的PHP界天花板webman壓測對比

- 簡潔而強大的 YAML 解析庫

- 推薦一個革命性的PHP測試框架:Kahlan

- ServBay下一代Web開發環境

- 基于Websocket和Canvas實現多人協作實時共享白板

- Apipost預執行腳本如何調用外部PHP語言

- 認證和授權的安全令牌 Bearer Token

- Laradock PHP 的 Docker 完整本地開發環境

- 高效接口防抖策略,確保數據安全,避免重復提交的終極解決方案!

- TIOBE 6月榜單:PHP穩步前行,編程語言生態的微妙變化

- Aho-Corasick字符串匹配算法的實現

- Redis鍵空間通知 Keyspace Notification 事件訂閱

- ServBay如何啟用并運行Webman項目

- 使用mpdf實現導出pdf文件功能

- Medoo 輕量級PHP數據庫框架

- 在PHP中編寫和運行單元測試

- 9 PHP運行時基準性能測試

- QR碼生成器在PHP中的源代碼

- 使用Gogs極易搭建的自助Git服務

- Gitea

- webman如何記錄SQL到日志?

- Sentry PHP: 實時監測并處理PHP應用程序中的錯誤

- Swoole v6 Alpha 版本已發布

- Proxypin

- Rust實現的Redis內存數據庫發布

- PHP 8.4.0 Alpha 1 測試版本發布

- 121

- Golang + Vue 開發的開源輕量 Linux 服務器運維管理面板

- 內網穿透 FRP VS Tailscale

- 新一代開源代碼托管平臺Gitea

- 微服務系列

- Nacos云原生配置中心介紹與使用

- 輕量級的開源高性能事件庫libevent

- 國密算法

- 國密算法(商用密碼)

- GmSSL 支持國密SM2/SM3/SM4/SM9/SSL 密碼工具箱

- GmSSL PHP 使用

- 數據庫

- SQLite數據庫的Web管理工具

- 阿里巴巴MySQL數據庫強制規范

- PHP

- PHP安全測試秘密武器 PHPGGC

- 使用declare(strict_types=1)來獲得更健壯的PHP代碼

- PHP中的魔術常量

- OSS 直傳阿里騰訊示例

- PHP源碼編譯安裝APCu擴展實現數據緩存

- BI性能DuckDB數據管理系統

- 為什么別人可以是架構師!而我卻不是?

- 密碼還在用 MD5 加鹽?不如試試 password_hash

- Elasticsearch 在電商領域的應用與實踐

- Cron 定時任務入門

- 如何動態設置定時任務!而不是寫死在Linux Crontab

- Elasticsearch的四種查詢方式,你知道多少?

- Meilisearch vs Elasticsearch

- OpenSearch vs Elasticsearch

- Emlog 輕量級開源博客及建站系統

- 現代化PHP原生協程引擎 PRipple

- 使用Zephir編寫C擴展將PHP源代碼編譯加密

- 如何將PHP源代碼編譯加密,同時保證代碼能正常的運行

- 為什么選擇Zephir給PHP編寫動態擴展庫?

- 使用 PHP + XlsWriter實現百萬級數據導入導出

- Rust編寫PHP擴展

- 阿里云盤開放平臺對接進行文件同步

- 如何構建自己的PHP靜態可執行文件

- IM后端架構

- RESTful設計方法和規范

- PHP編譯器BPC 7.3 發布,成功編譯ThinkPHP8

- 高性能的配置管理擴展 Yaconf

- PHP實現雪花算法庫 Snowflake

- PHP官方現代化核心加密庫Sodium

- pie

- 現代化、精簡、非阻塞PHP標準庫PSL

- PHP泛型和集合

- 手把手教你正確使用 Composer包管理

- JWT雙令牌認證實現無感Token自動續期

- 最先進PHP大模型深度學習庫TransformersPHP

- PHP如何啟用 FFI 擴展

- PHP超集語言PXP

- 低延遲雙向實時事件通信 Socket.IO

- PHP OOP中的繼承和多態

- 強大的現代PHP高級調試工具Kint

- PHP基金會

- 基于webman+vue3高質量中后臺框架SaiAdmin

- 開源免費的定時任務管理系統:Gocron

- 簡單強大OCR工具EasyOCR在PHP中使用

- PHP代碼抽象語法樹工具PHP AST Viewer

- MySQL數據庫管理工具PHPMyAdmin

- Rust編寫的一款高性能多人代碼編輯器Zed

- 超高性能PHP框架Workerman v5.0.0-beta.8 發布

- 高并發系列

- 入門介紹及安裝

- Lua腳本開發 Hello World

- 執行流程與階段詳解

- Nginx Lua API 接口開發

- Lua模塊開發

- OpenResty 高性能的正式原因

- 記一次查找 lua-resty-mysql 庫 insert_id 的 bug

- 包管理工具OPM和LuaRocks使用

- 異步非阻塞HTTP客戶端庫 lua-resty-http

- Nginx 內置綁定變量

- Redis協程網絡庫 lua-resty-redis

- 動態HTML渲染庫 lua-testy-template

- 單獨的

- StackBlitz在線開發環境

- AI

- 基礎概念

- 12312

- 基礎鏡像的坑

- 利用phpy實現 PHP 編寫 Vision Transformer (ViT) 模型

- 語義化版本 2.0.0