[TOC]

## 問題描述/背景

業務跑在容器環境,升級docker和runc后,發現瀏覽器訪問業務異常。

業務屬于前后端分離的,即前端會發起請求后端。前端在 172.20.x.x 主機上,業務后端在 172.17.x.x 。網絡是通過三層網絡轉發。

## 問題排查

1. 查看業務日志,是否正常 --> 未發現異常情況

2. 在容器和所在宿主機上curl業務的接口 --> 正常返回信息

3. 前端主機curl業務接口 --> curl異常

- 前端主機 `telnet 業務IP地址 業務端口號` ,不通

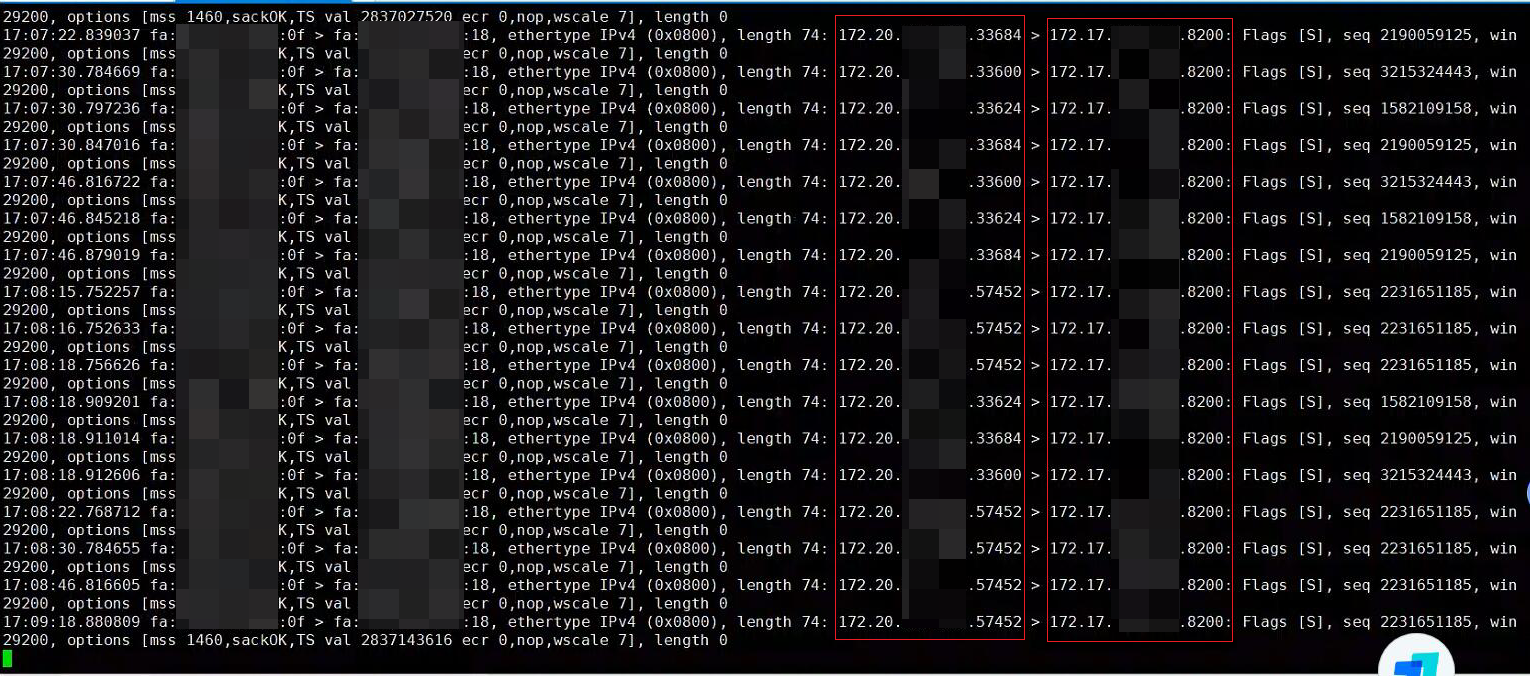

4. harbor主機tcpdump抓包分析, 發現harbor主機有收到請求,但是沒有回復

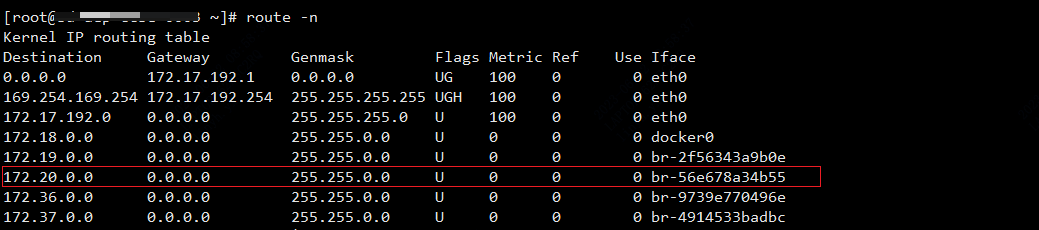

5. 收到包但是沒有回復,大概率是 **沒有回包通路導致的** 。查看路由信息發現有條包含前端的路由且下一跳是橋接網卡。懷疑是docker生成的網絡設備

6. 查看docker的橋接網卡情況 `sudo docker network ls` ,果真其中一個網橋id為 `56e678a34b55` 對應上面路由信息網卡名稱為 `br-56e678a34b55` 一致。

7. 查看詳細的網橋信息`sudo docker network inspect 56e678a34b55`,再次驗證`route -n`查看IP段是否與網絡是一致的。 --> 是一致的,原因就是harbor生成的

## 解決方法

解決思路:將 `harbor` 的橋接網卡固定上某個IP段,就不會出現IP段沖突的問題。

```yaml

networks:

harbor:

external: false

ipam:

driver: default

config:

- subnet: "172.16.0.0/24"

```

>[info] 這里使用演示network下的一個網絡。如果有多個網絡的話,都限制下就好了。

>[warning] `subnet` 不要以現有的規劃IP段沖突,否則后續還是有問題的。

- 前言

- 架構

- 部署

- kubeadm部署

- kubeadm擴容節點

- 二進制安裝基礎組件

- 添加master節點

- 添加工作節點

- 選裝插件安裝

- Kubernetes使用

- k8s與dockerfile啟動參數

- hostPort與hostNetwork異同

- 應用上下線最佳實踐

- 進入容器命名空間

- 主機與pod之間拷貝

- events排序問題

- k8s會話保持

- 容器root特權

- CNI插件

- calico

- calicoctl安裝

- calico網絡通信

- calico更改pod地址范圍

- 新增節點網卡名不一致

- 修改calico模式

- calico數據存儲遷移

- 啟用 kubectl 來管理 Calico

- calico卸載

- cilium

- cilium架構

- cilium/hubble安裝

- cilium網絡路由

- IP地址管理(IPAM)

- Cilium替換KubeProxy

- NodePort運行DSR模式

- IP地址偽裝

- ingress使用

- nginx-ingress

- ingress安裝

- ingress高可用

- helm方式安裝

- 基本使用

- Rewrite配置

- tls安全路由

- ingress發布管理

- 代理k8s集群外的web應用

- ingress自定義日志

- ingress記錄真實IP地址

- 自定義參數

- traefik-ingress

- traefik名詞概念

- traefik安裝

- traefik初次使用

- traefik路由(IngressRoute)

- traefik中間件(middlewares)

- traefik記錄真實IP地址

- cert-manager

- 安裝教程

- 頒布者CA

- 創建證書

- 外部存儲

- 對接NFS

- 對接ceph-rbd

- 對接cephfs

- 監控平臺

- Prometheus

- Prometheus安裝

- grafana安裝

- Prometheus配置文件

- node_exporter安裝

- kube-state-metrics安裝

- Prometheus黑盒監控

- Prometheus告警

- grafana儀表盤設置

- 常用監控配置文件

- thanos

- Prometheus

- Sidecar組件

- Store Gateway組件

- Querier組件

- Compactor組件

- Prometheus監控項

- grafana

- Querier對接grafana

- alertmanager

- Prometheus對接alertmanager

- 日志中心

- filebeat安裝

- kafka安裝

- logstash安裝

- elasticsearch安裝

- elasticsearch索引生命周期管理

- kibana安裝

- event事件收集

- 資源預留

- 節點資源預留

- imagefs與nodefs驗證

- 資源預留 vs 驅逐 vs OOM

- scheduler調度原理

- Helm

- Helm安裝

- Helm基本使用

- 安全

- apiserver審計日志

- RBAC鑒權

- namespace資源限制

- 加密Secret數據

- 服務網格

- 備份恢復

- Velero安裝

- 備份與恢復

- 常用維護操作

- container runtime

- 拉取私有倉庫鏡像配置

- 拉取公網鏡像加速配置

- runtime網絡代理

- overlay2目錄占用過大

- 更改Docker的數據目錄

- Harbor

- 重置Harbor密碼

- 問題處理

- 關閉或開啟Harbor的認證

- 固定harbor的IP地址范圍

- ETCD

- ETCD擴縮容

- ETCD常用命令

- ETCD數據空間壓縮清理

- ingress

- ingress-nginx header配置

- kubernetes

- 驗證yaml合法性

- 切換KubeProxy模式

- 容器解析域名

- 刪除節點

- 修改鏡像倉庫

- 修改node名稱

- 升級k8s集群

- 切換容器運行時

- apiserver接口

- 其他

- 升級內核

- k8s組件性能分析

- ETCD

- calico

- calico健康檢查失敗

- Harbor

- harbor同步失敗

- Kubernetes

- 資源Terminating狀態

- 啟動容器報錯