[TOC]

## **前言**

近年來,隨著用戶和互聯網企業安全意識的提高和 HTTPS 成本的下降,HTTPS 已經越來越普及。很多互聯網巨頭也在力推 HTTPS,比如谷歌的 Chrome 瀏覽器在訪問 HTTP 網站時會在地址欄顯示不安全的提醒,微信要求所有的小程序必須使用 HTTPS 傳輸協議,蘋果也要求所有在 App Store 上架的應用必須采用 HTTPS ,國內外的大部分主流網站也都已遷移至 HTTPS,可見 HTTPS 全面取代 HTTP 只是時間問題。

<br />

## **1、HTTP 的最大弊端——不安全**

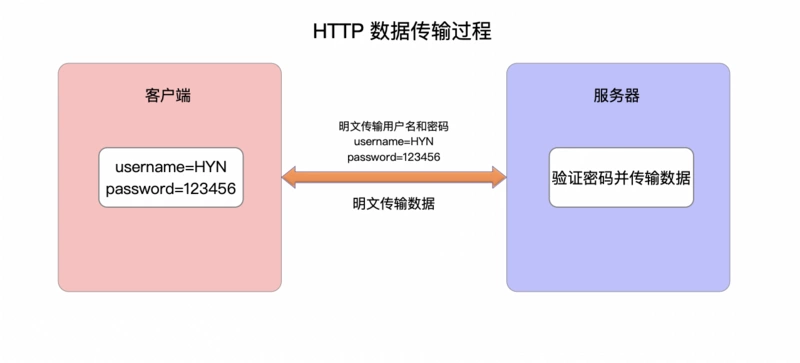

HTTP 之所以被 HTTPS 取代,最大的原因就是不安全,至于為什么不安全,看了下面這張圖就一目了然了。

:-: 圖1. HTTP數據傳輸過程

由圖可見,HTTP 在傳輸數據的過程中,所有的數據都是明文傳輸,自然沒有安全性可言,特別是一些敏感數據,比如用戶密碼和信用卡信息等,一旦被第三方獲取,后果不堪設想。這里可能有人會說,我在前端頁面對敏感數據進行加密不就行了,比如 MD5 加鹽加密。這么想就太簡單了。首先 MD5 并不是加密算法,其全稱是 Message Digest Algorithm MD5,意為信息摘要算法,是一種不可逆的哈希算法,也就是說經過前端 MD5 處理過的數據在服務器端是無法復原的。這里以密碼舉例,前端把用戶密碼通過 MD5 進行處理,并把得到的哈希值發送給服務器,服務器由于無法復原密碼,就會直接用這個哈希值處理用戶請求。所以第三方在獲取這個哈希值后,可以繞過前端登錄頁面直接訪問服務器,造成安全問題。另外,MD5 算法本身的安全性也存在缺陷,這里就不展開談了。

<br />

總之 MD5,SHA-1 之類的哈希算法并不能讓 HTTP 變得更安全。要想讓 HTTP 更安全,只能使用真正的加密算法,因為加密算法可以用密鑰加密或還原數據,只要確保密鑰不被第三方獲取,那就能確保數據傳輸的安全了。而這正是 HTTPS 的解決方案,那下面就來了解一下加密算法吧。

<br />

## **2、加密算法**

HTTPS 解決數據傳輸安全問題的方案就是使用加密算法,具體來說是混合加密算法,也就是對稱加密和非對稱加密的混合使用,這里有必要先了解一下這兩種加密算法的區別和優缺點。

<br />

### **2.1 對稱加密**

對稱加密,顧名思義就是加密和解密都是使用同一個密鑰,常見的對稱加密算法有 DES、3DES 和 AES 等,其優缺點如下:

* 優點:算法公開、計算量小、加密速度快、加密效率高,適合加密比較大的數據。

* 缺點:

1. 交易雙方需要使用相同的密鑰,也就無法避免密鑰的傳輸,而密鑰在傳輸過程中無法保證不被截獲,因此對稱加密的安全性得不到保證。

2. 每對用戶每次使用對稱加密算法時,都需要使用其他人不知道的惟一密鑰,這會使得發收信雙方所擁有的鑰匙數量急劇增長,[密鑰管理](http://baike.baidu.com/view/297229.htm)成為雙方的負擔。對稱加密算法在分布式網絡系統上使用較為困難,主要是因為密鑰管理困難,使用成本較高。

本文不對具體的加密算法做詳細介紹,有興趣的同學可以參考[對稱加密算法詳解](https://www.cnblogs.com/Terry-Wu/p/10314315.html),如果直接將對稱加密算法用在 HTTP 中,會是下面的效果:

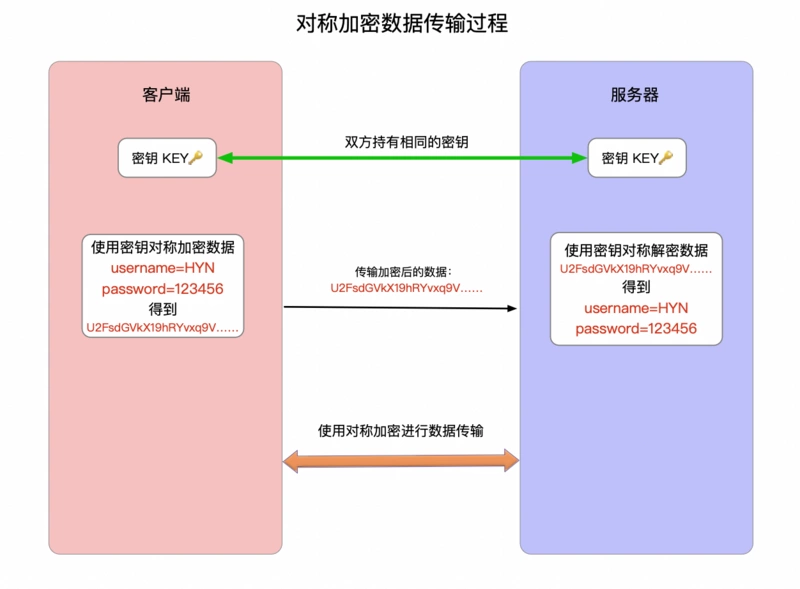

:-: 圖2. 對稱加密數據傳輸過程

<br />

從圖中可以看出,被加密的數據在傳輸過程中是無規則的亂碼,即便被第三方截獲,在沒有密鑰的情況下也無法解密數據,也就保證了數據的安全。但是有一個致命的問題,那就是既然雙方要使用相同的密鑰,那就必然要在傳輸數據之前先由一方把密鑰傳給另一方,那么在此過程中密鑰就很有可能被截獲,這樣一來加密的數據也會被輕松解密。那如何確保密鑰在傳輸過程中的安全呢?這就要用到非對稱加密了。

<br />

### **2.2 非對稱加密**

非對稱加密,顧名思義,就是加密和解密需要使用兩個不同的密鑰:公鑰(public key)和私鑰(private key)。公鑰與私鑰是一對,如果用公鑰對數據進行加密,只有用對應的私鑰才能解密;如果用私鑰對數據進行加密,那么只有用對應的公鑰才能解密。非對稱加密算法實現機密信息交換的基本過程是:甲方生成一對密鑰并將其中的一把作為公鑰對外公開;得到該公鑰的乙方使用公鑰對機密信息進行加密后再發送給甲方;甲方再用自己保存的私鑰對加密后的信息進行解密。如果對公鑰和私鑰不太理解,可以想象成一把鑰匙和一個鎖頭,只是全世界只有你一個人有這把鑰匙,你可以把鎖頭給別人,別人可以用這個鎖把重要的東西鎖起來,然后發給你,因為只有你一個人有這把鑰匙,所以只有你才能看到被這把鎖鎖起來的東西。常用的非對稱加密算法是 RSA 算法,想詳細了解的同學點這里:[RSA 算法詳解一](http://www.ruanyifeng.com/blog/2013/06/rsa_algorithm_part_one.html)、[RSA 算法詳解二](http://www.ruanyifeng.com/blog/2013/07/rsa_algorithm_part_two.html),其優缺點如下:

* 優點:算法公開,加密和解密使用不同的鑰匙,私鑰不需要通過網絡進行傳輸,安全性很高。

* 缺點:計算量比較大,加密和解密速度相比對稱加密慢很多。

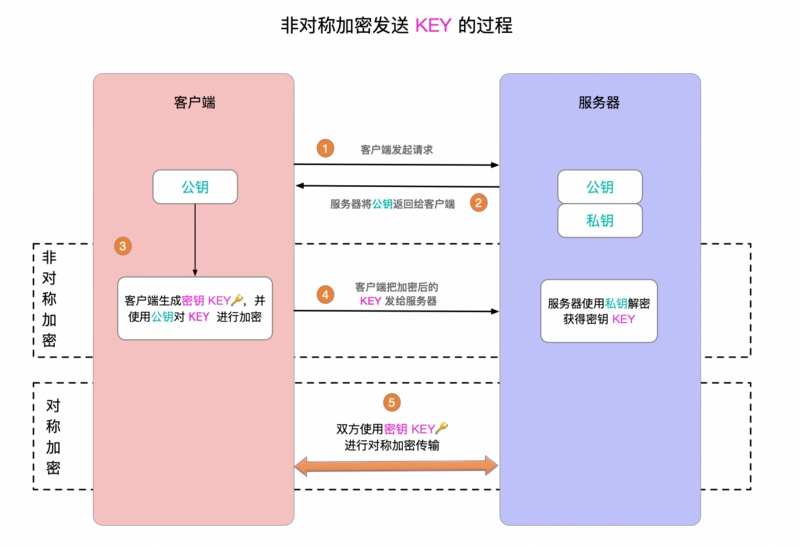

由于非對稱加密的強安全性,可以用它完美解決對稱加密的密鑰泄露問題,效果圖如下:

:-: 圖3. 客戶端通過非對稱加密把密鑰 KEY 發送給服務器

<br />

在上述過程中,客戶端在拿到服務器的公鑰后,會生成一個隨機碼 (用 KEY 表示,這個 KEY 就是后續雙方用于對稱加密的密鑰),然后客戶端使用公鑰把 KEY 加密后再發送給服務器,服務器使用私鑰將其解密,這樣雙方就有了同一個密鑰 KEY,然后雙方再使用 KEY 進行對稱加密交互數據。在非對稱加密傳輸 KEY 的過程中,即便第三方獲取了公鑰和加密后的 KEY,在沒有私鑰的情況下也無法破解 KEY (私鑰存在服務器,泄露風險極小),也就保證了接下來對稱加密的數據安全。而上面這個流程圖正是 HTTPS 的雛形,HTTPS 正好綜合了這兩種加密算法的優點,不僅保證了通信安全,還保證了數據傳輸效率。

<br />

## **3、HTTPS 原理詳解**

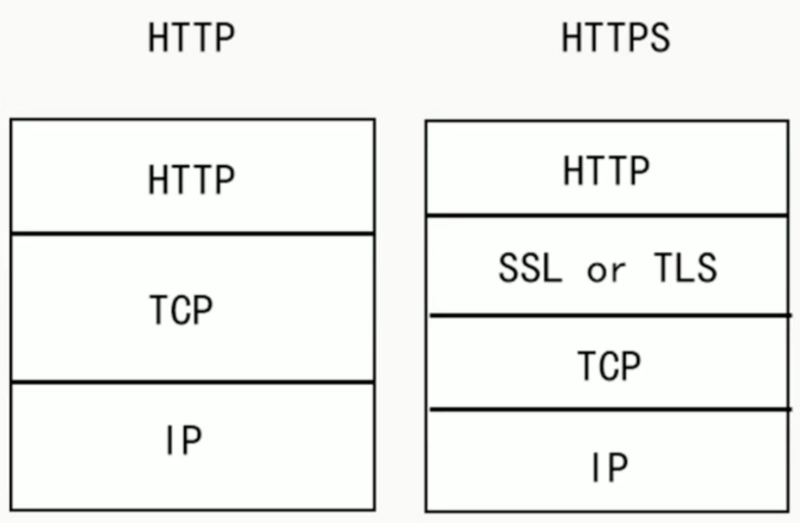

HTTPS 并非獨立的通信協議,而是對 HTTP 的擴展,保證了通信安全,二者關系如下:

:-: 圖4. HTTP和HTTPS的關系

<br />

也就是說 HTTPS = HTTP + SSL / TLS。

接下來就是最重要的 HTTPS 原理解析了,老規矩先上圖。

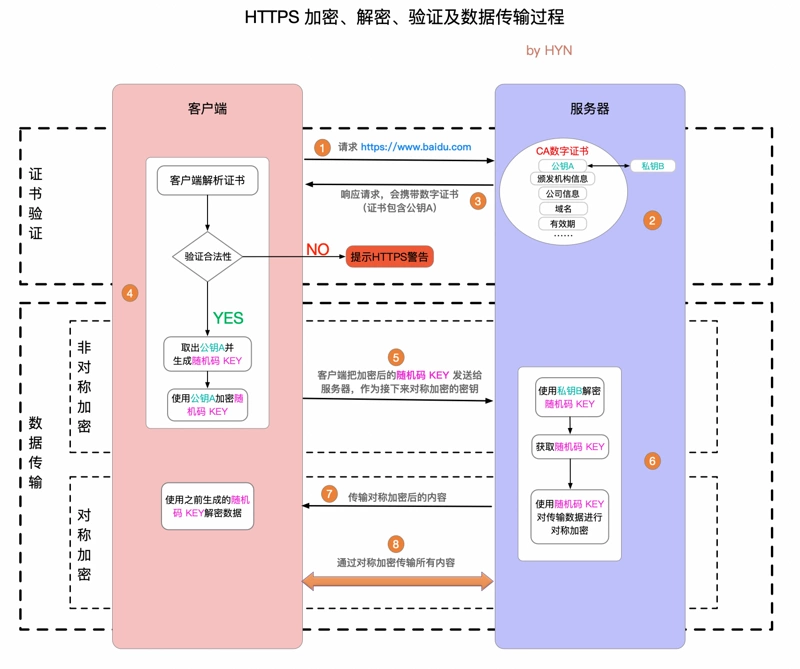

:-: 圖5. HTTPS 加密、解密、驗證及數據傳輸過程

<br />

HTTPS 的整個通信過程可以分為兩大階段:證書驗證和數據傳輸階段,數據傳輸階段又可以分為非對稱加密和對稱加密兩個階段。具體流程按圖中的序號講解。

1. 客戶端請求 HTTPS 網址,然后連接到 server 的 443 端口 (HTTPS 默認端口,類似于 HTTP 的80端口)。

2. 采用 HTTPS 協議的服務器必須要有一套數字 CA (Certification Authority)證書,證書是需要申請的,并由專門的數字證書認證機構(CA)通過非常嚴格的審核之后頒發的電子證書 (當然了是要錢的,安全級別越高價格越貴)。頒發證書的同時會產生一個私鑰和公鑰。私鑰由服務端自己保存,不可泄漏。公鑰則是附帶在證書的信息中,可以公開的。證書本身也附帶一個證書電子簽名,這個簽名用來驗證證書的完整性和真實性,可以防止證書被篡改。

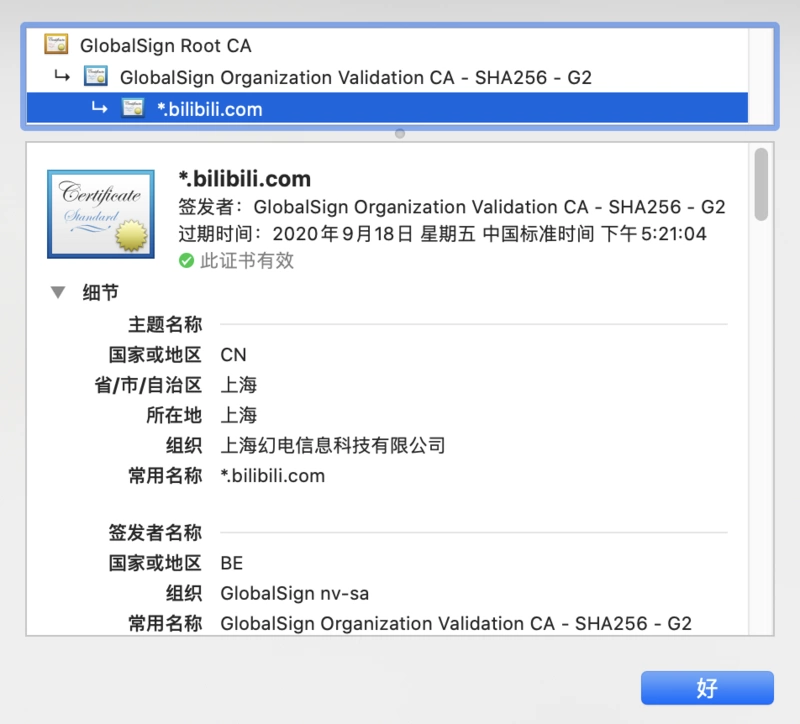

3. 服務器響應客戶端請求,將證書傳遞給客戶端,證書包含公鑰和大量其他信息,比如證書頒發機構信息,公司信息和證書有效期等。Chrome 瀏覽器點擊地址欄的鎖標志再點擊證書就可以看到證書詳細信息。

:-: 圖6. B站 CA 證書

<br />

4. 客戶端解析證書并對其進行驗證。如果證書不是可信機構頒布,或者證書中的域名與實際域名不一致,或者證書已經過期,就會向訪問者顯示一個警告,由其選擇是否還要繼續通信。就像下面這樣:

:-: 圖7. 瀏覽器安全警告

<br />

如果證書沒有問題,客戶端就會從服務器證書中取出服務器的公鑰A。然后客戶端還會生成一個隨機碼 KEY,并使用公鑰A將其加密。

5. 客戶端把加密后的隨機碼 KEY 發送給服務器,作為后面對稱加密的密鑰。

6. 服務器在收到隨機碼 KEY 之后會使用私鑰B將其解密。經過以上這些步驟,客戶端和服務器終于建立了安全連接,完美解決了對稱加密的密鑰泄露問題,接下來就可以用對稱加密愉快地進行通信了。

7. 服務器使用密鑰 (隨機碼 KEY)對數據進行對稱加密并發送給客戶端,客戶端使用相同的密鑰 (隨機碼 KEY)解密數據。

8. 雙方使用對稱加密愉快地傳輸所有數據。

<br />

## **4、總結**

再來總結一下 HTTPS 和 HTTP 的區別以及 HTTPS 的缺點吧:

**HTTPS 和 HTTP 的區別:**

* 最最重要的區別就是安全性,HTTP 明文傳輸,不對數據進行加密安全性較差。HTTPS (HTTP + SSL / TLS)的數據傳輸過程是加密的,安全性較好。

* 使用 HTTPS 協議需要申請 CA 證書,一般免費證書較少,因而需要一定費用。證書頒發機構如:Symantec、Comodo、DigiCert 和 GlobalSign 等。

* HTTP 頁面響應速度比 HTTPS 快,這個很好理解,由于加了一層安全層,建立連接的過程更復雜,也要交換更多的數據,難免影響速度。

* 由于 HTTPS 是建構在 SSL / TLS 之上的 HTTP 協議,所以,要比 HTTP 更耗費服務器資源。

* HTTPS 和 HTTP 使用的是完全不同的連接方式,用的端口也不一樣,前者是 443,后者是 80。

**HTTPS 的缺點:**

* 在相同網絡環境中,HTTPS 相比 HTTP 無論是響應時間還是耗電量都有大幅度上升。

* HTTPS 的安全是有范圍的,在黑客攻擊、服務器劫持等情況下幾乎起不到作用。

* 在現有的證書機制下,[中間人攻擊](https://en.wikipedia.org/wiki/Man-in-the-middle_attack)依然有可能發生。

* HTTPS 需要更多的服務器資源,也會導致成本的升高。

- Linux

- Linux 文件權限概念

- 重點總結

- Linux 文件與目錄管理

- 2.1 文件與目錄管理

- 2.2 文件內容查閱

- 文件與文件系統的壓縮,打包與備份

- 3.1 Linux 系統常見的壓縮指令

- 3.2 打包指令: tar

- vi/vim 程序編輯器

- 4.1 vi 的使用

- 4.2 vim編輯器刪除一行或者多行內容

- 進程管理

- 5.1 常用命令使用技巧

- 5.2 進程管理

- 系統服務 (daemons)

- 6.1 通過 systemctl 管理服務

- Linux 系統目錄結構

- Linux yum命令

- linux系統查看、修改、更新系統時間(自動同步網絡時間)

- top linux下的任務管理器

- Linux基本配置

- CentOS7開啟防火墻

- CentOS 使用yum安裝 pip

- strace 命令

- Linux下設置固定IP地址

- 查看Linux磁盤及內存占用情況

- Mysql

- 關系數據庫概述

- 數據庫技術

- 數據庫基礎語句

- 查詢語句(--重點--)

- 約束

- 嵌套查詢(子查詢)

- 表emp

- MySQL數據庫練習

- 01.MySQL數據庫練習數據

- 02.MySQL數據庫練習題目

- 03.MySQL數據庫練習-答案

- Mysql遠程連接數據庫

- Python

- python基礎

- Python3中字符串、列表、數組的轉換方法

- python字符串

- python安裝、pip基本用法、變量、輸入輸出、流程控制、循環

- 運算符及優先級、數據類型及常用操作、深淺拷貝

- 虛擬環境(virtualenv)

- 網絡編程

- TCP/IP簡介

- TCP編程

- UDP編程

- 進程和線程

- 訪問數據庫

- 使用SQLite

- 使用MySQL

- Web開發

- HTML簡介

- Python之日志處理(logging模塊)

- 函數式編程

- 高階函數

- python報錯解決

- 啟動Python時報“ImportError: No module named site”錯誤

- python實例

- 01- 用python解決數學題

- 02- 冒泡排序

- 03- 郵件發送(smtplib)

- Django

- 01 Web應用

- Django3.2 教程

- Django簡介

- Django環境安裝

- 第一個Django應用

- Part 1:請求與響應

- Part 2:模型與后臺

- Part 3:視圖和模板

- Part 4:表單和類視圖

- Part 5:測試

- Part 6:靜態文件

- Part 7:自定義admin

- 第一章:模型層

- 實戰一:基于Django3.2可重用登錄與注冊系統

- 1. 搭建項目環境

- 2. 設計數據模型

- 3. admin后臺

- 4. url路由和視圖

- 5. 前端頁面設計

- 6. 登錄視圖

- 7. Django表單

- 8. 圖片驗證碼

- 9. session會話

- 10. 注冊視圖

- 實戰二:Django3.2之CMDB資產管理系統

- 1.項目需求分析

- 2.模型設計

- 3.數據收集客戶端

- 4.收集Windows數據

- 5.Linux下收集數據

- 6.新資產待審批區

- 7.審批新資產

- django 快速搭建blog

- imooc-Django全棧項目開發實戰

- redis

- 1.1 Redis簡介

- 1.2 安裝

- 1.3 配置

- 1.4 服務端和客戶端命令

- 1.5 Redis命令

- 1.5.1 Redis命令

- 1.5.2 鍵(Key)

- 1.5.3 字符串(string)

- 1.5.4 哈希(Hash)

- 1.5.5 列表(list)

- 1.5.6 集合(set)

- 1.5.7 有序集合(sorted set)

- Windows

- Win10安裝Ubuntu子系統

- win10遠程桌面身份驗證錯誤,要求的函數不受支持

- hm軟件測試

- 02 linux基本命令

- Linux終端命令格式

- Linux基本命令(一)

- Linux基本命令(二)

- 02 數據庫

- 數據庫簡介

- 基本概念

- Navicat使用

- SQL語言

- 高級

- 03 深入了解軟件測試

- day01

- 04 python基礎

- 語言基礎

- 程序中的變量

- 程序的輸出

- 程序中的運算符

- 數據類型基礎

- 數據序列

- 數據類型分類

- 字符串

- 列表

- 元組

- 字典

- 列表與元組的區別詳解

- 函數

- 案例綜合應用

- 列表推導式

- 名片管理系統

- 文件操作

- 面向對象基礎(一)

- 面向對象基礎(二)

- 異常、模塊

- 05 web自動化測試

- Day01

- Day02

- Day03

- Day04

- Day05

- Day06

- Day07

- Day08

- 06 接口自動化測試

- 軟件測試面試大全2020

- 第一章 測試理論

- 軟件測試面試

- 一、軟件基礎知識

- 二、網絡基礎知識

- 三、數據庫

- SQL學生表 — 1

- SQL學生表 — 2

- SQL查詢 — 3

- SQL經典面試題 — 4

- 四、linux

- a. linux常用命令

- 五、自動化測試

- 自動化測試

- python 筆試題

- selenium面試題

- 如何判斷一個頁面上元素是否存在?

- 如何提高腳本的穩定性?

- 如何定位動態元素?

- 如何通過子元素定位父元素?

- 如果截取某一個元素的圖片,不要截取全部圖片

- 平常遇到過哪些問題?如何解決的

- 一個元素明明定位到了,點擊無效(也沒報錯),如果解決?

- selenium中隱藏元素如何定位?(hidden、display: none)

- 六、接口測試

- 接口測試常規面試題

- 接口自動化面試題

- json和字典dict的區別?

- 測試的數據你放在哪?

- 什么是數據驅動,如何參數化?

- 下個接口請求參數依賴上個接口的返回數據

- 依賴于登錄的接口如何處理?

- 依賴第三方的接口如何處理

- 不可逆的操作,如何處理,比如刪除一個訂單這種接口如何測試

- 接口產生的垃圾數據如何清理

- 一個訂單的幾種狀態如何全部測到,如:未處理,處理中,處理失敗,處理成功

- python如何連接數據庫操作?

- 七、App測試

- 什么是activity?

- Activity生命周期?

- Android四大組件

- app測試和web測試有什么區別?

- android和ios測試區別?

- app出現ANR,是什么原因導致的?

- App出現crash原因有哪些?

- app對于不穩定偶然出現anr和crash時候你是怎么處理的?

- app的日志如何抓取?

- logcat查看日志步驟

- 你平常會看日志嗎, 一般會出現哪些異常

- 抓包工具

- fiddler

- Wireshark

- 安全/滲透測試

- 安全性測試都包含哪些內容?

- 開放性思維題

- 面試題

- 字節測試面試

- 一、計算機網絡

- 二、操作系統

- 三、數據庫

- 四、數據結構與算法

- 五、Python

- 六、Linux

- 七、測試用例

- 八、智力/場景題

- 九、開放性問題

- python3_收集100+練習題(面試題)

- python3_100道題目答案

- 接口測試

- 接口測試實例_01

- python+requests接口自動化測試框架實例詳解

- 性能測試

- 性能測試流程

- 性能測試面試題

- 如何編寫性能測試場景用例

- 性能測試:TPS和QPS的區別

- jmeter

- jmeter安裝配置教程

- Jmeter性能測試 入門

- PyCharm

- 快捷工具

- 1-MeterSphere

- 一、安裝和升級

- 2- MobaXterm 教程

- 3-fiddler抓包

- 4-Xshell

- Xshell的安裝和使用

- Xshell遠程連接失敗怎么解決

- 5-Vmware

- Vmware提示以獨占方式鎖定此配置文件失敗

- Windows10徹底卸載VMWare虛擬機步驟

- VM ware無法關機,虛擬機繁忙

- VMware虛擬機下載與安裝

- 解決VM 與 Device/Credential Guard 不兼容。在禁用 Device/Credential Guard 后,可以運行 VM 的方法

- VMware虛擬機鏡像克隆與導入

- 6-WPS

- 1.WPS文檔里的批注怎么刪除

- 2.wps表格中設置圖表的坐標

- 3. wps快速繪制數學交集圖

- 7-MongoDB

- Win10安裝配置MongoDB

- Navicat 15.x for MongoDB安裝破解教程

- Apache

- apache層的賬戶權限控制,以及apache黑名單白名單過濾功能

- HTTP / HTTPS協議

- HTTP協議詳解

- 代理

- 狀態碼詳解

- HTTPS詳解

- Selenium3+python3

- (A) selenium

- selenium自動化環境搭建(Windows10)

- 火狐firebug和firepath插件安裝方法(最新)

- 元素定位工具和方法

- Selenium3+python3自動化

- 新手學習selenium路線圖---學前篇

- 1-操作瀏覽器基本方法

- 2-八種元素定位方法

- 3-CSS定位語法

- 4-登錄案例

- 5-定位一組元素find_elements

- 6-操作元素(鍵盤和鼠標事件)

- 7-多窗口、句柄(handle)

- 8-iframe

- 9-select下拉框

- 10-alert\confirm\prompt

- 11-JS處理滾動條

- 12-單選框和復選框(radiobox、checkbox)

- 13-js處理日歷控件(修改readonly屬性)

- 14-js處理內嵌div滾動條

- 15-table定位

- 16-js處理多窗口

- 17-文件上傳(send_keys)

- 18-獲取百度輸入聯想詞

- 19-處理瀏覽器彈窗

- 20-獲取元素屬性

- 21-判斷元素存在

- 22-爬頁面源碼(page_source)

- 23-顯式等待(WebDriverWait)

- 24-關于面試的題

- 25-cookie相關操作

- 26-判斷元素(expected_conditions)

- 27-判斷title(title_is)

- 28-元素定位參數化(find_element)

- 29-18種定位方法(find_elements)

- 30- js解決click失效問題

- 31- 判斷彈出框存在(alert_is_present)

- 32- 登錄方法(參數化)

- 33- 判斷文本(text_to_be_present_in_element)

- 34- unittest簡介

- 35- unittest執行順序

- 36- unittest之裝飾器(@classmethod)

- 37- unittest之斷言(assert)

- 38- 捕獲異常(NoSuchElementException)

- 39- 讀取Excel數據(xlrd)

- 40- 數據驅動(ddt)

- 41- 異常后截圖(screenshot)

- 42- jenkins持續集成環境搭建

- 43- Pycharm上python和unittest兩種運行方式

- 44- 定位的坑:class屬性有空格

- 45- 只截某個元素的圖

- 46- unittest多線程執行用例

- 47- unittest多線程生成報告(BeautifulReport)

- 48- 多線程啟動多個不同瀏覽器

- (B) python3+selenium3實現web UI功能自動化測試框架

- (C) selenium3常見報錯處理

- 書籍

- (D)Selenium3自動化測試實戰--基于Python語

- 第4章 WebDriver API

- 4.1 從定位元素開始

- 4.2 控制瀏覽器

- 4.3 WebDriver 中的常用方法

- 4.4 鼠標操作

- 4.5 鍵盤操作

- 4.6 獲得驗證信息

- 4.7 設置元素等待

- 4.8 定位一組元素

- 4.9 多表單切換

- 4.10 多窗口切換

- 4.11 警告框處理

- 4.12 下拉框處理

- 4.13 上傳文件

- 4.14 下載文件

- 4.15 操作cookie

- 4.16 調用JavaScript

- 4.17 處理HTML5視頻播放

- 4.18 滑動解鎖

- 4.19 窗口截圖

- 第5章 自動化測試模型

- 5.3 模塊化與參數化

- 5.4 讀取數據文件

- 第6章 unittest單元測試框架

- 6.1 認識unittest